Battlechart – Bifrost vs. Defender for Cloud

Onko tunnetuin brändi aina automaattisesti paras? Entä kun puhutaan konttien suojauksesta? Moni yritys nojaa siihen oletukseen, että mitä laajempi ja tunnetumpi turvallisuusalusta on, sitä parempi.

Onko tunnetuin brändi aina automaattisesti paras? Entä kun puhutaan konttien suojauksesta? Moni yritys nojaa siihen oletukseen, että mitä laajempi ja tunnetumpi turvallisuusalusta on, sitä parempi.

Team Rynkeby on toiminut vuodesta 2012 lähtien Suomessa, ja Oulun joukkue perustettiin vuonna 2016. Sponsoreiden ja yksityislahjoitusten avulla kerätään varoja lasten syöpätutkimukseen ja hoitoihin. Suomessa kerätyt varat ohjataan AAMU-säätiölle ja Sylvalle. Mint Security tukee Oulun joukkuetta kultasponsorina.

Tämä blogikirjoitus on vapaasti muotoiltu yhteenveto alkuperäisestä Stephen Ochsin How to Use AI in Network Monitoring? -julkaisusta. Tässä blogikirjoituksessa syvennytään tekoälyn käytännön sovelluksiin verkkovalvonnassa, tutkien

Teknologian kehittyminen on johtanut siihen, että lähes jokaisella organisaatiolla on käytössään pilvipalveluita. Yksinkertaisimmillaan on hankittu sovellus, jota ei asenneta paikallisesti, vaan sitä käytetään internetin yli

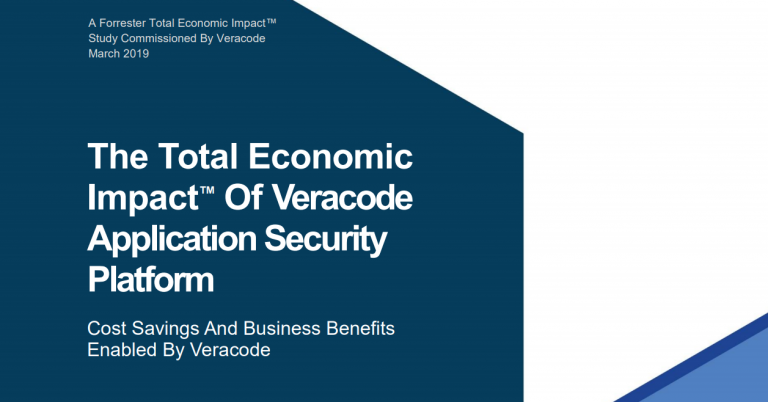

Tietoturvasta on tullut jokaisen organisaation liiketoiminnan ytimessä oleva asia. Silti budjetointivaiheessa tietoturva nähdään usein vaikeasti hahmotettavana kustannuksena. Miten yhdistää tietoturvan riskienhallinta, hallintamallit ja taloudellinen näkökulma

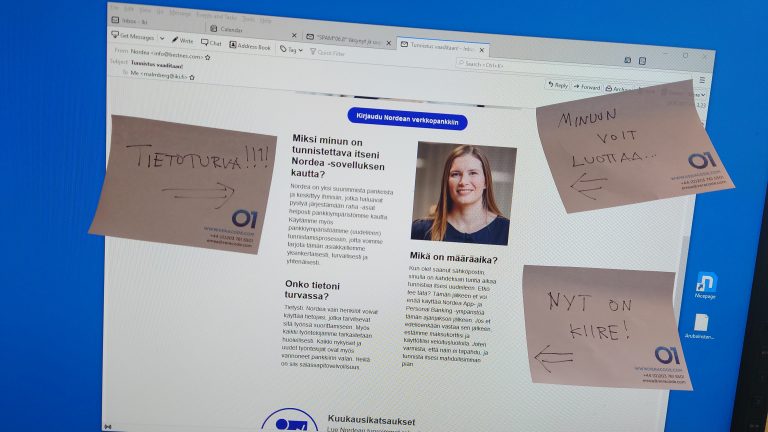

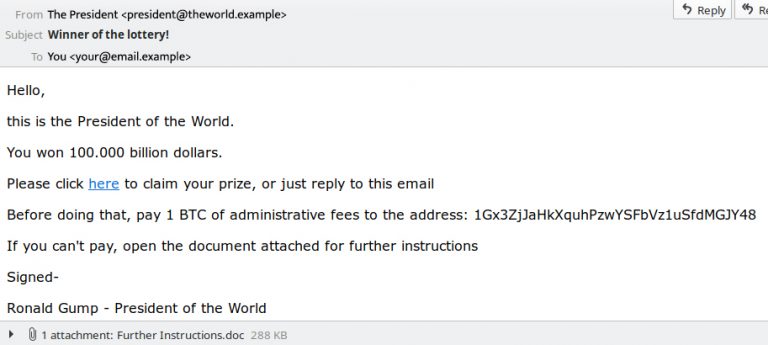

Nykyään kuka tahansa voi joutua kyberhyökkäyksen kohteeksi, kun rahaa ja tietoja halutaan saada vääriin käsiin tai tarkoituksena on aiheuttaa vahinkoa. Hyökkäyksiä tehdään eri lähtökohdista –

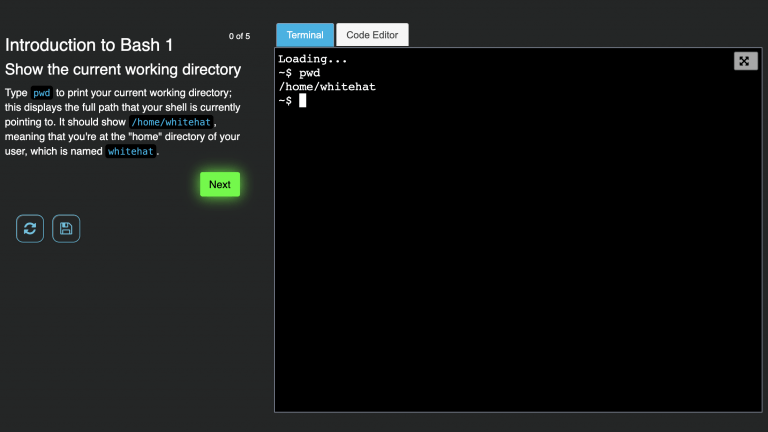

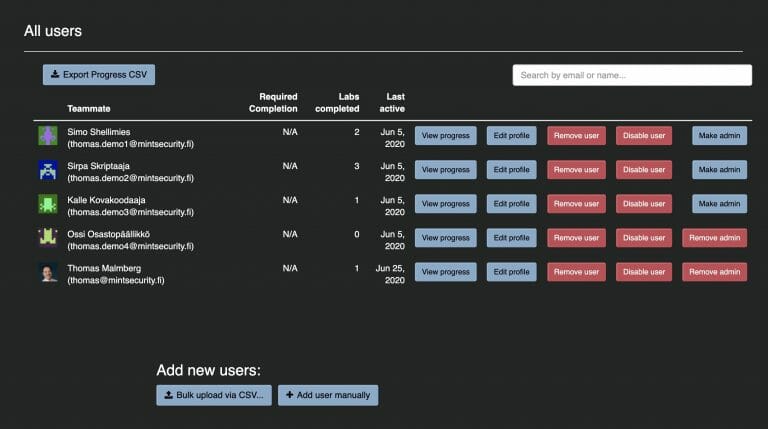

Henkilöstön kyberturvallisuusosaamisen mittaaminen on keskeinen osa organisaation tietoturvakulttuurin kehittämistä. Oikein valitut mittarit auttavat tunnistamaan osaamisaukkoja, seuraamaan koulutusten vaikuttavuutta ja tukemaan johdon päätöksentekoa. Tässä blogissa tarkastelemme

FRA on julkaissut vuosittaisen raporttinsa Ruotsin turvallisuuden tilasta, kattaen myös kyberturvallisuuden. Tämä blogi on suomenkielinen yhteenveto raportin kyberturvallisuusosioista. FRA kohtaa kasvavia ja monimutkaisempia uhkia, erityisesti valtioiden,

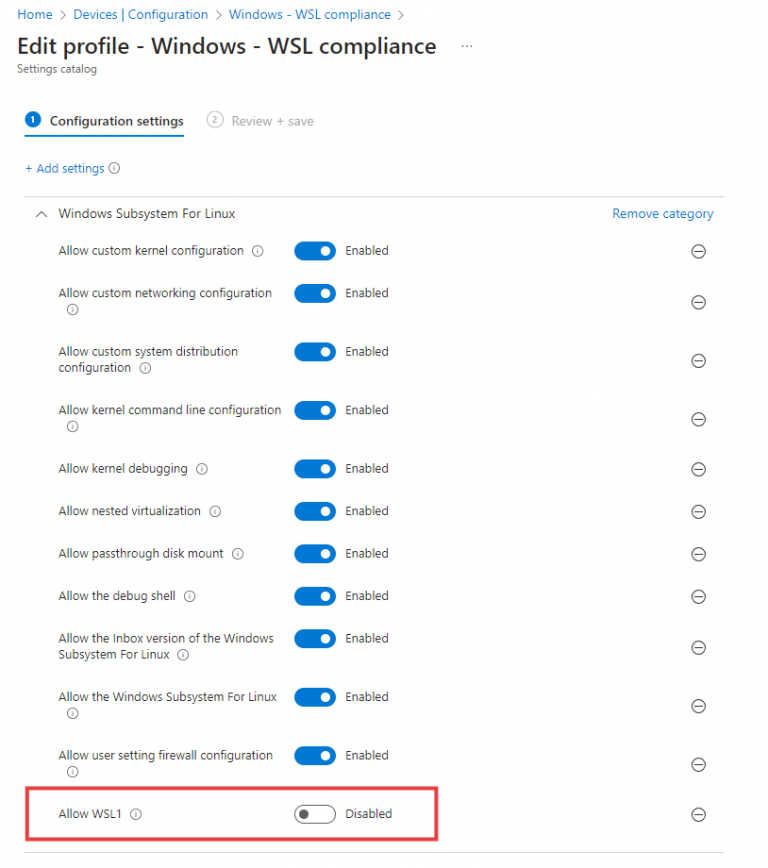

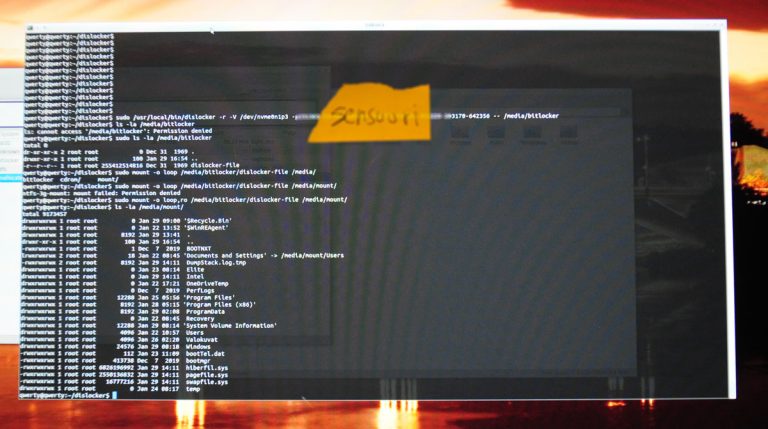

Intune ja läjä policyja käytössä. Defender enrollattu joka Windows-koneelle. Defender huomaa mikäli käyttäjä ajelee vaarallisia asioita, eikö? Melkein.

Huom. tässä blogitekstissä oletetaan että Intune, Defender portaali ja WSL ovat lukijalle jollain tasolla tuttuja käsitteitä.)

Digitaalisessa aikakaudessa liiketoiminta riippuu vahvasti verkkojen tehokkuudesta. Tehokkaat verkonhallinnan käytännöt varmistavat optimaalisen suorituskyvyn, parantavat tietoturvaa ja vähentävät käyttökatkoja. Tärkeimmät käytännöt sisältävät verkon kartoittamisen ja visualisoinnin, automaation hyödyntämisen, säännölliset päivitykset ja ylläpidon, verkon valvonnan sekä tietoturvan priorisoinnin. Noudattamalla näitä käytäntöjä yritykset voivat hallita verkkojaan paremmin ja saavuttaa strategiset tavoitteensa.

Tietoturvan jatkuvasti muuttuvassa tilannekuvassa edistyneiden uhkien edellä pysyminen vaatii innovatiivisia ratkaisuja. Yksi tällainen innovatiivisen ratkaisujen edelläkävijä on NetFlow -tekniikka, joka avaa verkkoliikenteen tietojen todellisen aarreaitan. Hyödyntämällä NetFlow’ta, organisaatiot saavat etulyöntiaseman verkkojensa suojaamisessa ja mahdollisten uhkien havaitsemisessa.

Tämä kirjoitus on vapaasti muotoiltu yhteenveto Security Predictions 2024 by Splunk -julkaisusta, joka on Splunkilta vapaasti ladattavissa. Aiheina ovat tekoäly, CISOn roolit sekä haittaohjelmat.

ISO27001 -sertifointiprojektin aloittaminen on haastavaa. On templateja, on ajatuksia, on olemassa olevaa dokumentaatiota – ja päällimmäisenä paljon kysymyksiä. Mistä tahansa asiaa katsookin, tuntuu että jostain toisesta paikasta olisi sittenkin parempi aloittaa. Ja tuleva tuntematon, eli auditointi pelottaa.

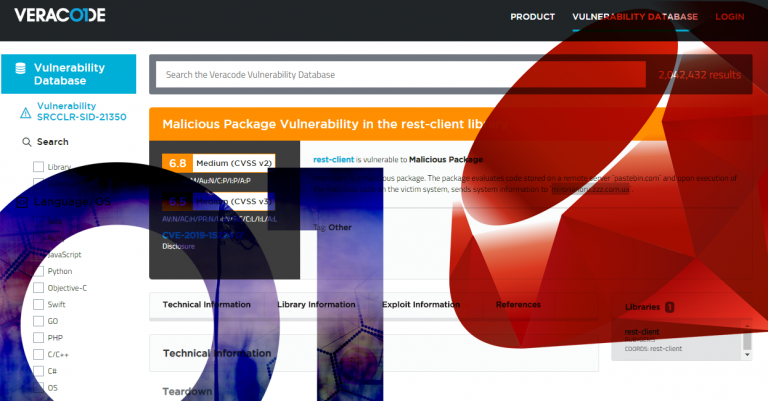

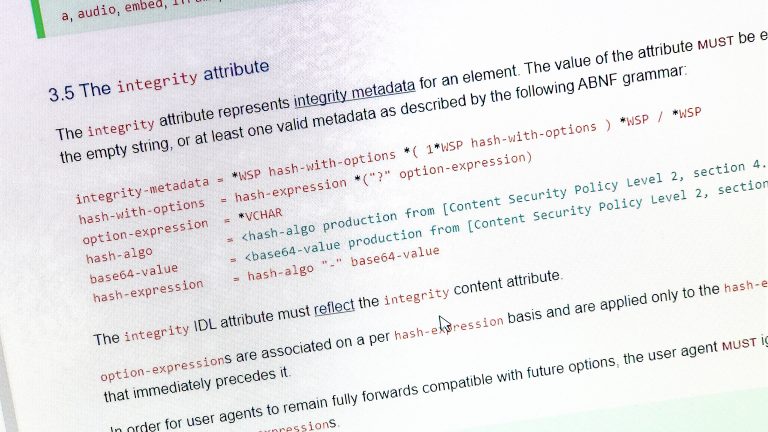

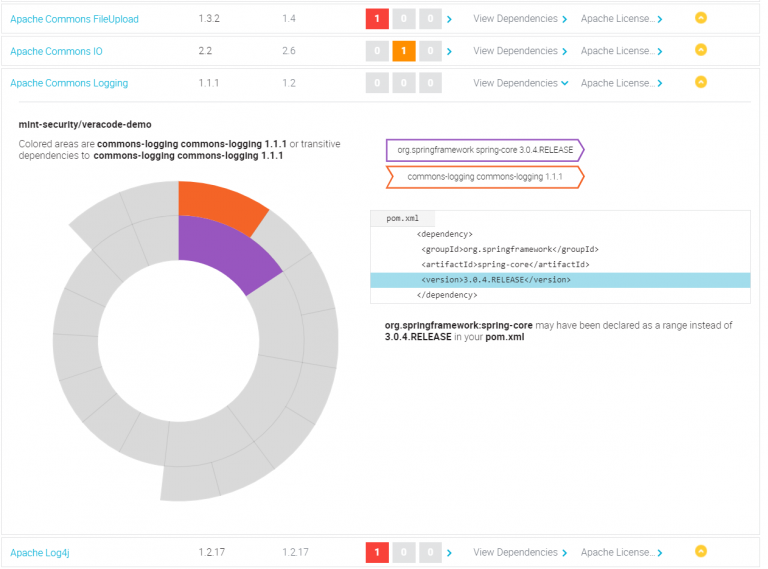

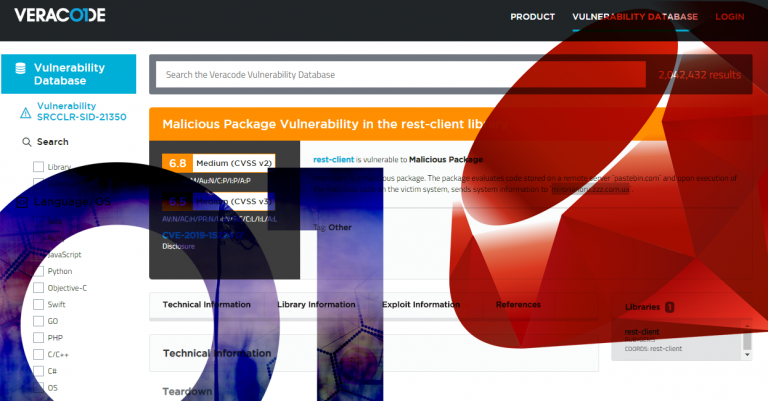

Yhä useampi standardi, viitekehys ja asiakasvaatimus edellyttää – peräti huutaa – kirjastonhallinnan perään. Huutaa siksi että modernit sovelluskehitysmenetelmät ovat täysin riippuvaisia ulkoisista kirjastoista eli riippuvuuksista.

Osana ISO/IEC 27001 -sertifiointiprosessia organisaatioiden on suoritettava säännöllisiä sisäisiä auditointeja vaatimustenmukaisuuden varmistamiseksi ja parannuskohteiden tunnistamiseksi. Yksi yleinen ratkaistava asia on, suoritetaanko nämä auditoinnit omin voimin vai käytetäänkö siihen jotain ulkopuolista tahoa.

Syyskuu 2022 tuntuu todella kaukaiselta nyt. Tuolloin alkoi ensimmäinen kauteni Team Rynkebyssä. Kesän Pariisin matka oli vain haave kaukaisuudessa. Nyt se on ohitse ja on aika palata normaaliin arkeen. Tässä blogissa kerron itse Pariisin reissusta.

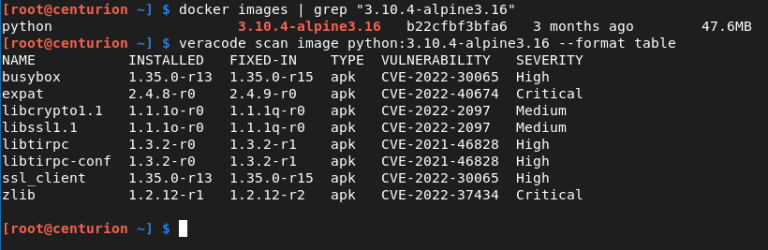

Pilvipohjainen ohjelmistokehitys on kantava voima, koska se antaa mahdollisuuden rakentaa ja ottaa käyttöön sovelluksia vauhdilla ja skaalautuvasti. Mikropalveluiden, pilvi-infrastruktuurin ja API-rajapintojen ohella kontit (containers) ovat tärkeä osa tätä kehitysprosessia. Tutkitaanpa hieman konttien turvallisuusvaikutuksia pilvipohjaisten sovellusten kehittämisessä ja niiden aiheuttamien tietoturvahaasteiden hallintaa.

Kuluvalla kaudella 2023 Rynkebyhyn osallistuu 2026 pyöräilijää ja 538 huoltotiimiläistä. Nämä osallistujat ovat jakautuneet 62 paikalliseen joukkueeseen ja toimivat yhdeksässä eri maassa. Tarkoituksenamme on koko kauden ajan kerätä sponsoreita hankkeelle.

ISO 27001 kannustaa johtoryhmää ymmärtämään kyber- ja tietoturvallisuuden vaikutuksista liiketoimintaan. Johtoryhmälle tai hallitukselle kehittyvät teknologiat tuovat haasteita toimintaympäristön tietoturvan kokonaisvaltaiselle ymmärtämiselle ja sitä kautta operatiivisen toiminnan tukemiselle.

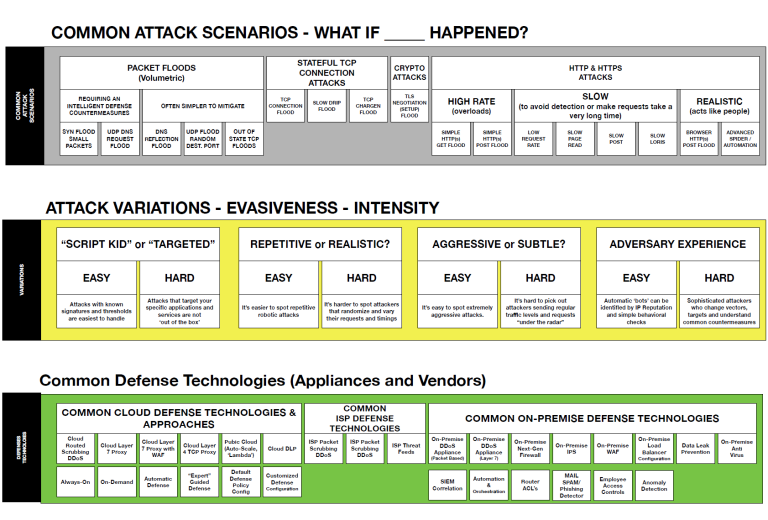

Kyberresilienssin testaamisen tarve alkaa usein kiinnostuksesta saada varmennettua tietoa siitä, mihin kukin järjestelmän komponentti kykenee – pakettipesurin ja muiden suojatoimien ominaisuuksista, kyvykkyydestä, kynnysarvoista ja lähtötasosta. Tarvetta on myös saada lisää koulutusta kriisitilanteisiin, koska kyberresilienssiin kohdistuvat uhkat ovat lisääntymässä.

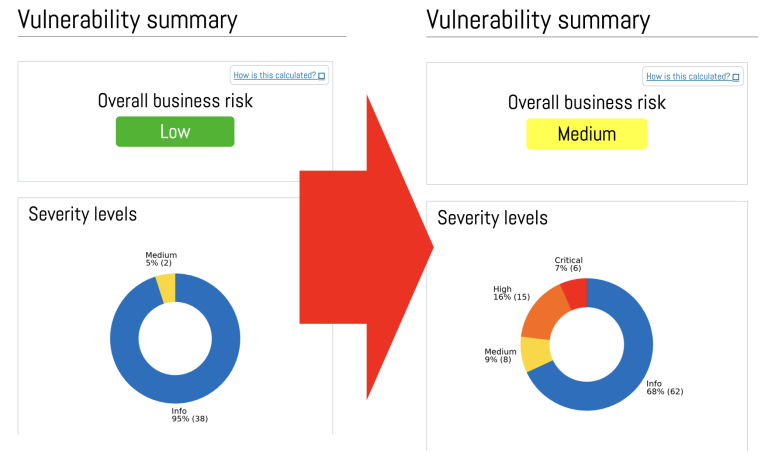

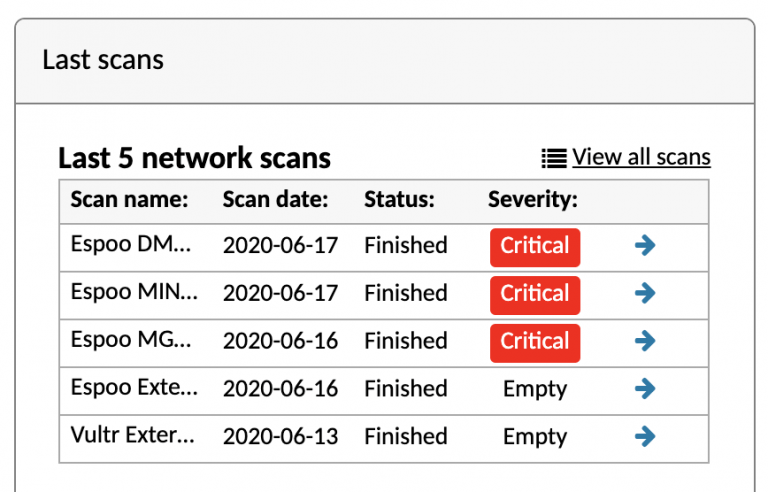

Cloud Scanning -toiminto on Holm Securityn haavoittuvuuksienhallinnan uusi ominaisuus, joka automatisoi riskien tunnistamisen pilvi-infrastruktuureissa. Uusi toiminto kattaa Infrastructure as a Service (IaaS), Software as a Service (SaaS) ja Platform as a Service (PaaS) -palvelumallit.

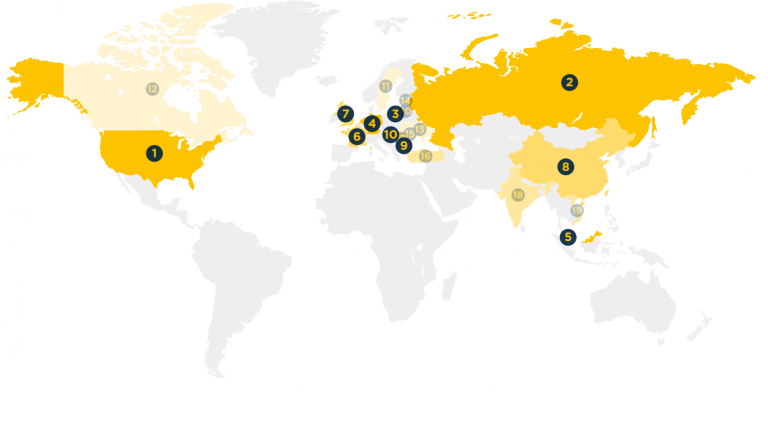

Middlebox TCP Reflected Amplification -hyökkäykset ovat uusi DDoS-hyökkäysvektori, jonka Marylandin ja Coloradon yliopistojen tutkijat ensimmäistä kertaa julkistivat elokuussa 2021. Varsinaisia hyökkäyksiä nähtiin ensimmäisen kerran vuonna 2022. Tämä uusi hyökkäysvektori mahdollistaa vahvistetun ja erittäin voimakkaan TCP-liikenteen, mikä ei aiemmin ole ollut toteutettavissa, ja joka mahdollistaa yleisten UDP-vektoreiden kaltaiset vahvistukset.

ybersecurity and Infrastructure Security Agency (CISA), Yhdysvaltain liittovaltion poliisi FBI ja Multi-State Information Sharing and Analysis Center (MS-ISAC) ovat julkaisseet yhteisen oppaan tarjotakseen organisaatioille ennakoivia toimenpiteitä todennäköisyyden vähentämiseksi ja hajautettujen palvelunestohyökkäysten todennäköisyyden ja vaikutusten pienentämiseksi.

CISA suorittaa vuosittain riski- ja haavoittuvuusarvioinnin (RVA = Risk and Vulnerability Assessment) tiettyjen vaikutusvaltaisten yhteistyötahojen kanssa. Mukana on mm. kriittisen infran tarjoajia.

Jokainen RVA on tarkoitettu arvioksi kunkin tahon kyvykkyydestä ja ominaisuuksista niiden verkon suojaukseen mahdollisia uhkia vastaan. Vuonna 2021 CISA suoritti 112 RVA-arviointia monilla eri toimialoilla.

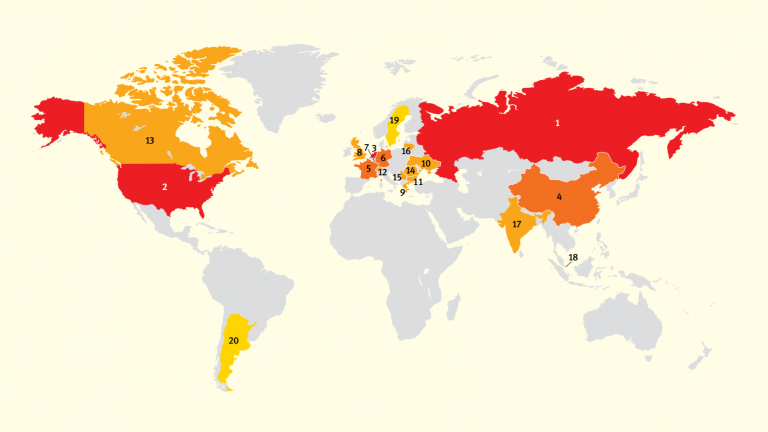

Vuoden 2022 ensimmäinen neljännes oli palvelunestohyökkäysten vahvasti hallitsemaa aikaa ja vaikuttaa siltä, että tämä uhkamaisema ei tule muuttumaan ainakaan vähemmän ongelmalliseksi. Kun tarkastellaan tilannetta maailmanlaajuisesti, antavat kolme suurinta DDoS-hyökkäystä jotka Imperva on pysäyttänyt, hieman käsitystä tulevien hyökkäysten olemuksesta.

DDoS- eli hajautetut palvelunestohyökkäykset ovat hallinneet globaalia kyberuhkamaisemaa jo kahden vuosikymmenen ajan. Viimeisin, vuotta 2021 tarkasteleva Imperva julkaisema DDoS Threat Landscape Report kertoo, kuinka hyökkäysten koko, määrä, tiheys ja monimutkaisuus muuttuvat jatkuvasti, mutta hyökkääjien kohde pysyy samana — kriittinen infrastruktuuri.

Hajautetut palvelunestohyökkäykset nousevat aika ajoin otsikkoihin. Niillä on vaikutusta suoraan meidän arkeen. Verkkopalvelut lakkaavat toimimasta – ja me oletamme nykyään näiden palveluiden olevan käytettävissämme käytännössä ympäri vuorokauden. Palvelunestohyökkäys aiheuttaa useasti poikkeustilan laajalle joukolle ihmisiä, ja siksi se toimii tehokkaasti. Sen lisäksi että itse palvelut lakkaavat toimimasta, aiheuttaa palveluiden epämääräinen toimimattomuus heti yleistä epävarmuutta.

vCISO.n ensimmäisiin tehtäviin kuuluu yleensä kartoittaa yrityksen oikeita tietoturvatarpeita, tutustua yritykseen ja sen liiketoimintaan. Hyvin nopesti syntyy näkemys ilmeisistä uhkista ja uhkamalleista, joihin saadaan analyyttisellä lähestymisellä nopeita ratkaisuja.

Tehtävien eriyttämisellä ISO 27001:ssa tarkoitetaan kaikkia niitä käytäntöjä, joissa tietyn prosessin suorittamiseen tarvittava tieto ja/tai oikeudet pilkotaan. Ne jaetaan useammalle henkilölle tai roolille siten, että yksikään henkilö ei pysty yksin suorittamaan tai täysin hallitsemaan kyseistä prosessia.

Viime vuoden tapaan tarkastelimme aktiivisten sovellusten koko historiaa, emme vain sovellukseen liittyvää aktiviteettia yhden vuoden aikana. Näin saamme näkymän sovellusten koko elinkaareen, mikä taas johtaa tarkempiin mittareihin ja havaintoihin.

Web-sovellusten pentesteissä toistuvasti vastaan tuleva ilmiö on ulkoisten resurssien (tietoturvaton) käyttö. Ulkoisista, kolmannen osapuolen lähteistä, yleensä eri CDN (Content Delivery Network) palveluista ladattujen resurssien, kuten Javascriptin, CSS:n tai fonttien käytössä itsessään ei ole mitään erikoista, mikäs sen mukavampaa kuin pultata asioita pikaisesti omaan sovellukseen ja säästää aikaa ja rahaa.

ISO-standardin keskiverto elinajanodote on noin viisi vuotta, kerrallaan. Kun tiimalasi on valunut loppuun, äänestetään ja päätetään jätetäänkö kyseinen ISO-standardi voimaan sellaisenaan, tarvitaanko siihen muutoksia vai peruutetaanko se kokonaan.

Kun haavoittuvuuksia skannataan ulkopuolisen hyökkääjän näkökulmasta ja ilman, että kohdejärjestelmiin kirjaudutaan, saadaan rajallinen ja kapea kuva erilaisille uhkille altistumisesta. Jotta kuvasta saataisiiin parempi, on kohteisiin kirjauduttava sisään käyttäen tietynlaisia ja tietyin oikeuksin varustettuja tunnistetietoja.

Tietoturvatietoisuus (security awareness) tarkoittaa käytännössä yleistä tietoturvakoulutusta yleisistä tai toimialakohtaisista teemoista. Tyypillisesti termiin sisällytetään jatkuva koulutusprosessi, joka luo yritykselle yhtenäistä tietoturvakulttuuria. Tietoisuutta ISO27001 vaatii, että

AlphaSOC on juuri julkaissut Network Flight Simulator (flightsim) 2.2.1:n, joka on ilmainen avoimen lähdekoodin hyökkäyssimulaatiotyökalu. Tämä uusin julkaisu sisältää joukon uusia moduuleja, joiden avulla tietoturvatiimit voivat välittömästi arvioida Detection & Response -kattavuuden SIEM- ja SOAR-työkaluissa.

Saavun neukkariin 08:32, pari minuuttia yli sovitun ajan. Putsi, tämän koulutuksen toinen ja (pää)vetäjä, toivottaa huomenet aina yhtä iloisena ja innokkaana. Käydään pikaisesti kuulumiset läpi, vertaillaan nukuttujen tuntien määrää ja samalla testaillaan ATK:ta, jotta saadaan koulutus alkamaan ilman kommerverkkejä. 08:49 ”the bossin” eli Thomaksen kasvot ilmestyvät Teamsiin – hienoa – päästään testamaan myös audiot. Kor***n johdosta koulutuksia vedetään luonnollisesti etänä.

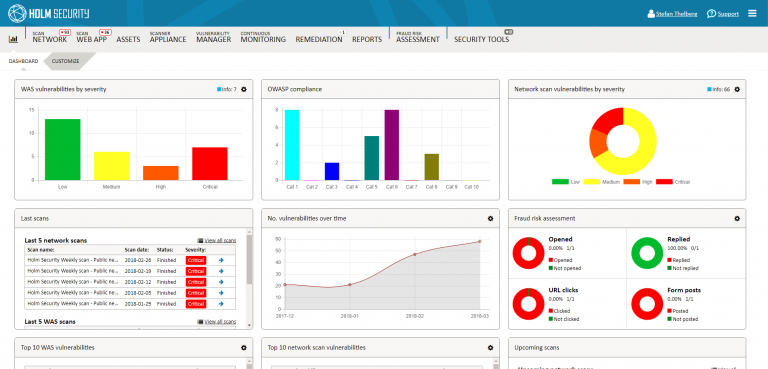

Esittelemme haavoittuvuuksienhallinnan perusteita sekä Holm Security skannerin ja alustan käyttöä käytännössä.

ISO 27001 -tietoturvastandardi edellyttää, että organisaation jokaisen työntekijän sekä tarvittaessa myös alihankkijoiden, konsulttien ja muiden vastaavien kolmansien osapuolten käyttäjien tulee saada asianmukaista tietoturvatietoisuuskoulutusta. KnowBe4 on ensimmäinen ja suurin seuraavan sukupolven tietoturvaharjoittelu- ja tietojenkalastelusimulointialusta.

Veracode julkisti äskettäin uuden version avoimen lähdekoodin kirjastojen skannausten tuloksista. Raportti antaa näkymän sovelluskirjastojen tietoturvan nykytilasta ja hieman viitteitä tulevaisuudesta. Raporttiin on koottu tulokset n. 13 miljoonasta skanauksesta yli 86 000 repositoryyn n. vuoden mittaisen ajanjakson aikana.

Jokainen organisaatio on tietoturvatarpeiltaan ja -kyvykkyyksiltään yksilöllinen, eikä ISO 27001 pyri tätä tosiasiaa muuttamaan. Standardi ohjaa ottamaan käyttöön asianmukaisia prosesseja ja käytäntöjä, joilla parannetaan, selkeytetään ja ylläpidetään tietoturvaa luontaisena osana jokapäiväistä toimintaa.

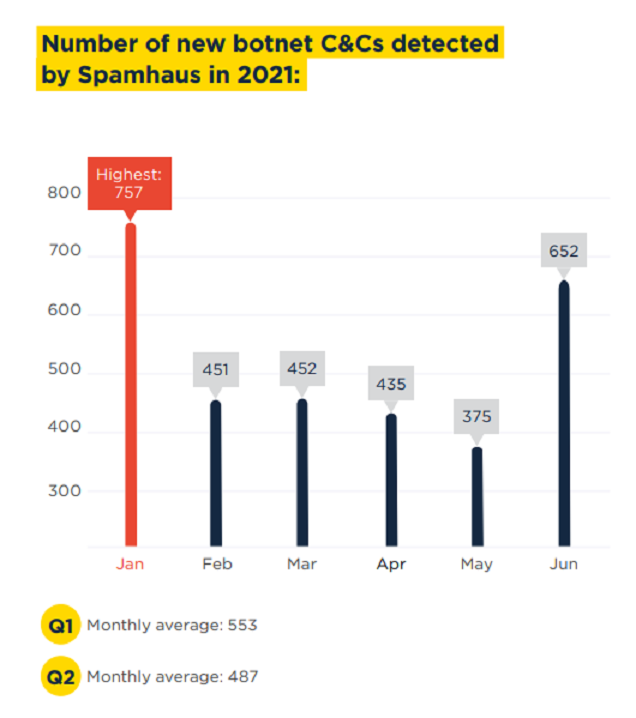

Spamhausin heinäkuussa ilmestyneen raportin hyvä uutinen oli, että havaittujen uusien botnetien komentopalvelimen määrä oli 12 % alhaisempi kuin edellisellä kvartaalilla. Sen sijaan huono uutinen on väärinkäytösten runsas määrä johtavien pilvipalveluiden tarjoajien, kuten Microsoftin ja Googlen, alustoilla.

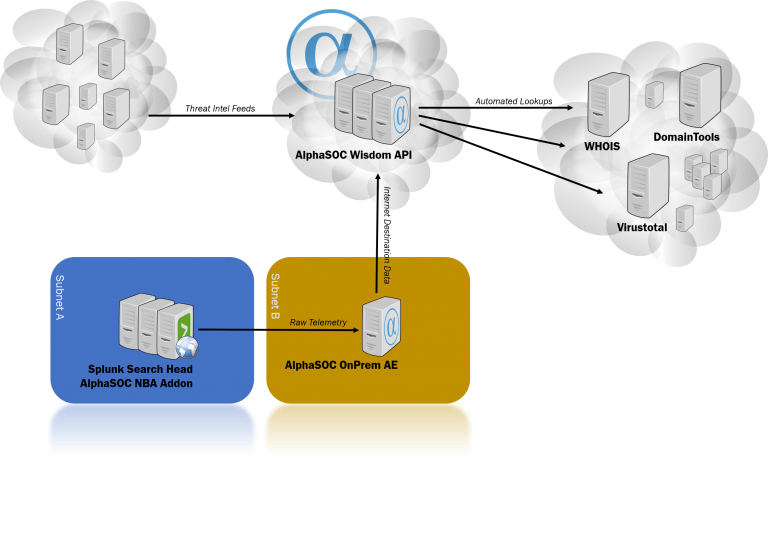

AlphaSOC käsittelee tietoverkkojen telemetriatietoja ja paljastaa sekä tunnettuja että tuntemattomia, uusia uhkia. Monitasoisen analyysimenetelmän avulla tietoturva-asiantuntijat voivat löytää jopa kolme kertaa enemmän haittaohjelmia kuin pelkästään IOC-indikaattoreita käyttämällä.

Tämä on webinaaritallenne 12.5.2021, jossa Julian (Veracode) ja Thomas (Mint Security) näyttävät demoja ja esittelevät ajatuksia Veracoden käyttämisestä CI/CD-putkissa.

Haluatko riippumattoman asiantuntijan tuottaman arvion sovellus- tai järjestelmäkokonaisuutesi tietoturvanäkökohtien huomioinnista? Tarvitsetko vertailukelpoisen benchmarkin tietoturvakäytäntöjen tasosta

Spamhausin raportissa tuodaan heti esille hyvä uutinen. Tammikuussa 2021 eri maiden viranomaiset Euroopassa ja Yhdysvalloissa käynnistivät operaation pahamaineista Emotet-botnetia vastaan. Operaatiossa viranomaisten onnistuivat sulkemaan Emotetin käyttämät palvelimet.

Onko haaveissa olla ISO27001 yhteensopiva? Thomas on kirjoittanut blogin millaisista lähtökohdista ISO27001 sertifiointiprojektiin voi lähteä. Tässä blogissa avataan riskienhallinnan merkitystä ISO27001-sertifikaattia tavoiteltaessa.

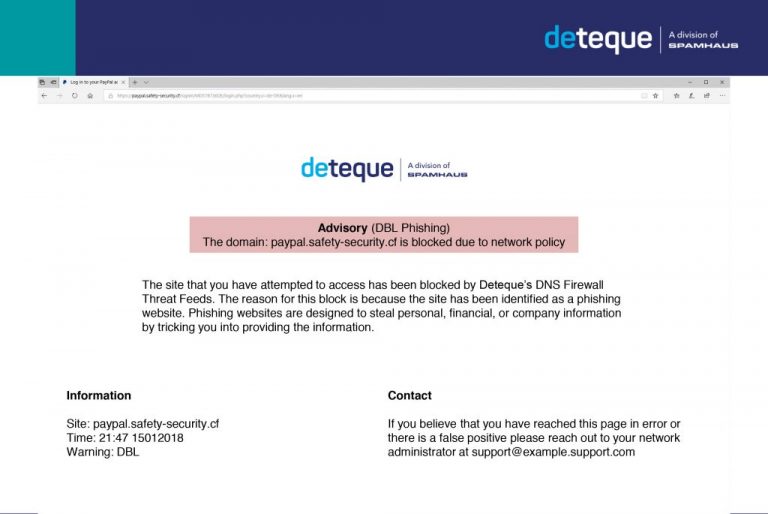

Tässä kirjoituksessa esitellään muutamia keskeisiä kysymyksiä, jotka on hyvä esittää potentiaaliselle DNS -tasolla toimivan palomuurin toimittajalle (ja myös omassa organisaatiossasi, jotta varmistetaan, että yritykseen valitaan oikea palvelu. Aloitetaan perusasioista.

Yksinkertaisimmillaan DNS Firewall estää ja ohjaa loppukäyttäjiä menemästä haitallisille verkkosivuille, samoin kuten perinteisetkin palomuurit. Keskeinen ero näiden välillä on se, että DNS Firewall -palvelua käytetään eri verkkokerroksessa ja eri vaiheessa.

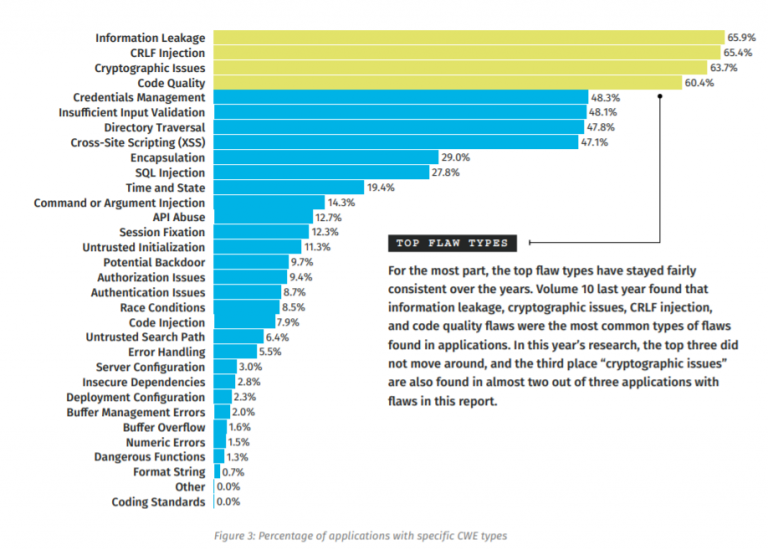

Veracoden vuosittaisessa tietoturvaskannausten tilastoraportissa, State of the Software Security (SOSS), listataan ja analysoidaan sovellusten yleisimpiä tietoturvapuutteita. Tarkastelun tavoitteena on ensisijaisesti auttaa tiimejä löytämään virheet ja puutteet; ja korjaamaan ne.

Välkommen till Ekonomiska Samfundets och Fintech Finlands diskussionsmöte om datasäkerhet och dess ekonomiska effekter. Mötet hålls på distans, och sändningen kan följas via Facebook eller Youtube

Tapahtui eräänä perjantaina, että Windows 10 suoritti poikkeuksellisesti BSOD-rituaalin. BSOD on Blue Screen of Death – ruutu jonka jonnet ei muista, mutta joka tuli hyvin tutuksi alkaen Windows NT 3.51 ajoilta todennäköisyyden harventuen uusimpien Windowsin myötä.

Maailman talousfoorumi (World Economi Forum, WEF) julkaisi äskettäin raportin, jossa tutkittiin yritysjohdon näkemyksiä mm. tietoturvasta. Yritysjohdon mukaan tietoturva nousee keskisimmäksi riskitekijäksi COVID19-pandemian takia. Seuraavina listalla olivat liiketoiminnan jatkuvuus ja joustavuus. Nykyään nämä kaikki ovat käytännössä tavalla tai toisella tietotekniikkaa.

Kun tarkastellaan yrityksen tai organisaation kyberturvallisuustrategiaa, on siihen nykyään sisällytettävä myös yrityksen työntekijät, jotka ovat kyberpuolustuksen ns inhimillinen osatekijä (human element). Voidaan varmaan olettaa, että

Meiltä kysytään säännöllisesti mobiilisovellusten tietoturvatestauksesta. Vastaus ei aina ole suoraviivainen vaan ”it depends” -henkinen. Miksi? Sitä yritämme avata seuraavassa.

AlphaSOC on kevyt mutta äärimmäisen tehokas työkalu egress-liikenteen tarkkailuun. AlphaSOCin Analytics Engine ratkaisee monta käyttötapausta, joiden toteuttaminen muulla tavoin olisi erittäin työlästä ja haastavaa.

Oletko koskaan saanut Teams-kutsun jossa on vain tekstiä? Kyseessä on selvästikin kalenterikutsu – mutta mitään ei voi klikata. Apua! Kokous lähestyy!

Saku talks about Veracode Security Labs and gives a hands-on demo on three excercises.

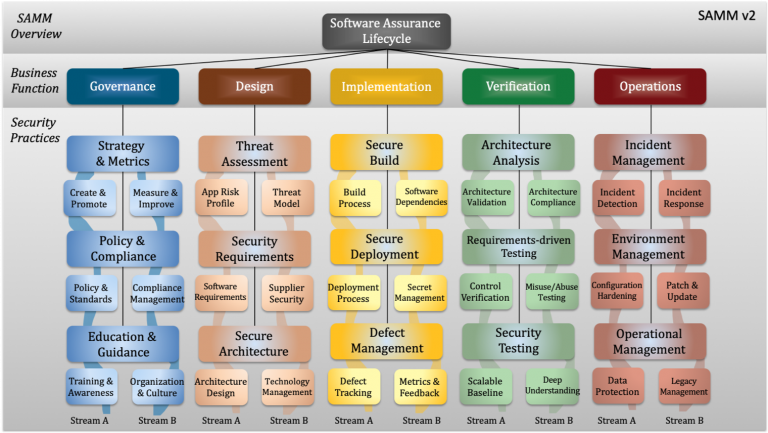

BSIMM ja SAMM -malleilla on samankaltainen alkuperä, joka juontaa juurensa vuosiin 2008-2009. Minulta kysytään usein, mitä yhteistä ja mitä eroa näillä kahdella mallilla on, joten kirjoitin tämän vertailun auttaakseni organisaatioita ymmärtämään, kumpi näistä kahdesta saattaisi paremmin sopia heidän tarpeisiinsa.

Tässä blogissa haluan fokusoida siihen, miksi on-prem Splunk-asennus on edelleen 2021 kova sana. Lisäksi avaan meidän ylimaallisen hienon toimitustavan.

Over the last 10+ years, OWASP SAMM has proven an effective model for improving secure software practices to a wide variety of organizations. Release v2 of SAMM adds automation along with maturity measurements which assess both coverage and quality. Here we look at some the new features and changes compared to the previous version.

Veracode julkaisi äskettäin vuosittaisen raporttinsa sovellusten tietoturvan tilasta. State of Software Security 11 antaa kattavan näkkymän millaisia haavoittuvuuksia sovellukset sisältävät, millaisia ne ovat, mikä niitä

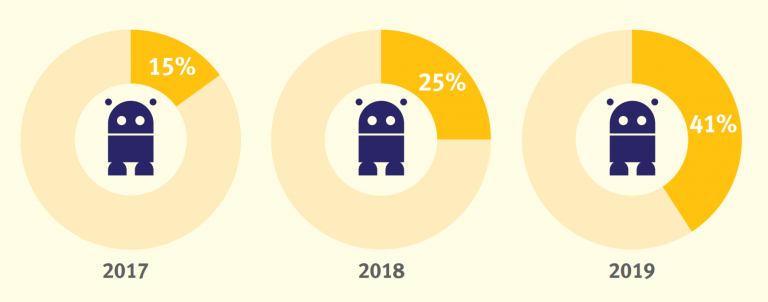

Suurin osa nykyaikaisesta sovelluskehityksestä perustuu avoimen lähdekooodin kirjastoihin. Veracoden ESG-tutkimusyhtiöllä teettämän tutkimuksen mukaan yli 96 prosenttia yrityksistä ja organisaatioista käyttää avoimen lähdekoodin kirjastoja sovelluskehityksessään.

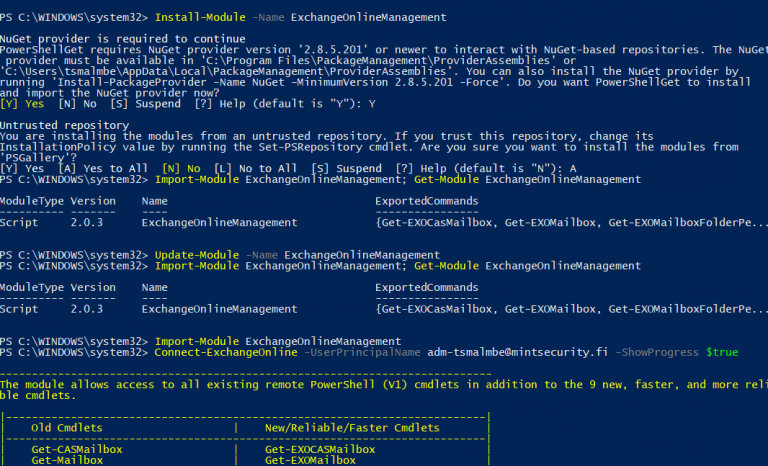

Microsoft on vihdoinkin saanut plus-osoitteet toimimaan O365-palvelussa. Käyttöönotto edellyttää parin powershell- komennon ajamisen.

Spamhaus tuottaa useita erilaisia estolistoja (DNSBL) domain-listoista IP- ja hash-listoihin. Jokaisella estolistalla on oma erityinen kohteensa sähköpostin eri osissa, joissa voi ilmetä haitallista toimintaa.

Kun käyttäjä lukee saapunutta sähköpostia, ei ole aina ilmiselvää, onko viesti turvallinen vai ei. Sähköpostiviestin lähdekoodi saattaa kuitenkin antaa vihjeitä haitallisuudesta. Spamhausin estolistoja käyttämällä voidaan haitallinen sähköposti saada suodatettua.

Me Mint Securityssä halusimme tutustua Koronavilkku-sovellukseen ja kantaa kortemme kekoon. Koronavilkku osoittautui tietoturvaltaan hyvin korkeatasoiseksi. Merkittäviä turvallisuuteen liittyviä havaintoja emme todenneet.

Tehokkaat ohjelmistokehitystiimit käyttävät karkeasti puolet vähemmän aikaa tietoturvallisuusongelmien korjaamiseen kuin heikommin menestyvät lajitoverinsa. Tietoturvatavoitteita paremmin päivittäiseen kehitystyöhön liittäen on mahdollista parantaa koodin laatua ja luoda turvallisempia järjestelmiä. Tätä periaatetta kutsutaan nimellä shift left on security.

Veracode Security Labs Community Edition on paikka, jossa kehittäjät voivat hakkeroida ja korjata aitoja sovelluksia, oppia uusimpia taktiikoita ja parhaita tietoturvakäytäntöjä — opastuksen kera, oikeaa koodia tutkien. Tämän yhteisöversion avulla kuka tahansa saa käyttöönsä tarvittavat työkalut sovellusten tietoturva-aukkojen tilkitsemiseen.

Korona ei todellakaan ole hidastanut kyberrikollisten toimintaa. Tämä voidaan päätellä Spamhausin uusimmasta raportista Spamhaus Botnet

Threat Update Q2.

Pariisin matkan peruunnuttua suomalaiset Team Rynkeby – God Morgon -joukkueet suunnittelivat omat kotimaan kierroksensa. Helsingin tiimin ”Tour de Finland” suuntautui Keski- ja Itä-Suomen upeisiin järvimaisemiin.

Spamhausin hash-estolistat keskittyvät sähköpostin sisältöön. Niiden avulla voidaan suodattaa haitallisia sähköpostiviestejä, jotka tulevat suurten palveluntarjoajien alustoilta (gmail, hotmail jne), ja joita ei voi suodattaa IP-

Recon and red teaming can be done separately, but they also work hand in hand. It may be a good idea for a company to do a thorough recon to understand the adversaries view on the organization – and this not only in the technical sense.

Koodarit ovat käytännössä ne ainoat henkilöt organisaatiossa, jotka voivat korjata sovelluksissaan piileskelevät haavoittuvuudet. Veracode Security Labs auttaa täyttämään tietoturvastandardien vaatimukset ja tarjoamaan samalla koko kehitystiimille mielekkään tavan oppia lisää.

Mitä yhteistä haavoittuvuusskannereilla ja johtavalla kansainvälisellä tietoturvastandardilla on keskenään? Itse asiassa aika paljonkin. Tässä kirjoituksessa tarkastellaan, kuinka Holm Security VMP -alusta vastaa ISO 27001:n vaatimuksiin organisaation tietojärjestelmien haavoittuvuuksien havaitsemisesta, riskinarvioinnista ja korjaavien toimenpiteiden suorittamisesta.

Team Rynkebyn päämääränä oli pyöräillä Pariisiin heinäkuussa. Tänä vuonna emme tee niin ja me kaikki tiedämme miksi. Koronavirus muutti suunnitelmia tai pikemminkin matkan suuntaa. Nyt on kuitenkin hyvä hetki luoda katsaus siihen, mitä yhteiseen matkaamme on tähän mennessä sisältynyt.

Domainien eli verkkotunnusten kaappaukset ei ole uusi ongelma, mutta niistä voi tulla laajoja hankaluuksia, jos vastatoimet eivät ole riittäviä. Viimeisen runsaan puolen vuoden aikana on tullut esiin muutamia harmillisia tapauksia.

Veracode julkaisi juuri täydennyksen vuosittain julkaistavaan State of Software Security -raporttiin. Täydennysosassa Veracoden asiantuntijat keskittyvät avoimen lähdekoodin kirjastoissa esiintyviin tietoturvahaavoittuvuuksiin.

Tuntuuko koskaan siltä, että tietoturvasta ja riskienhallinnasta vastaavilla olisi aivan eri prioriteetti kuin muulla liiketoiminnalla? Tunne ei ole ihan vailla pohjaa, sillä sitä esiintyy todella monissa yrityksissä.

Mikä on oikea menetelmä sovellusten tietoturvan testaukseen? Millaisia haavoittuvuuksia eri menetelmät paljastavat? Pitääkö käyttää useita eri menetelmiä?

Seuraavaksi käsitellään lyhyesti Veracoden palvelussa käytettäviä eri testausmenetelmiä ja tuodaan esille niiden vahvuuksia ja heikkouksia.

Millaista konkreettista arvoa tiedolla tai datalla voisi olla? Tätä pohditaan useissa yrityksissä ja organisaatioissa tällä hetkellä, kun niissä mietitään mitä ns. big datalle pitäisi tehdä. Tiedolla odotetaan saatavan lisää tuottoja, tulosta, asiakaslähtöisyyttä jne, mutta useat monet toimenpiteet eivät kuitenkaan pääse maaliin saakka.

Juuri julkaistussa podcastissa Veracoden CTO Chris Wysopal arvioi sovellusten tietoturvan evoluutiosta viimeisen kymmenen vuoden aikana. Wysopal perustaa arvionsa Veracoden vuosittain julkaisemaan State of Software Security (SOSS) -raporttiin, josta ilmestyi kymmenes julkaisu jokin aikaa sitten.

Spamhaus kerää ja toimittaa tunnettujen roskapostilähteiden lisäksi myös erittäin korkealaatuista ja tarkkaa threat intelligence -tietoa botneteistä, haittaohjelmia levittävistä ja tartunnan saaneista koneista, epäilyttävästi käyttäytyvistä kotireitittimistä, älytelevisioista ja muista verkkoon kytketyistä laitteista.

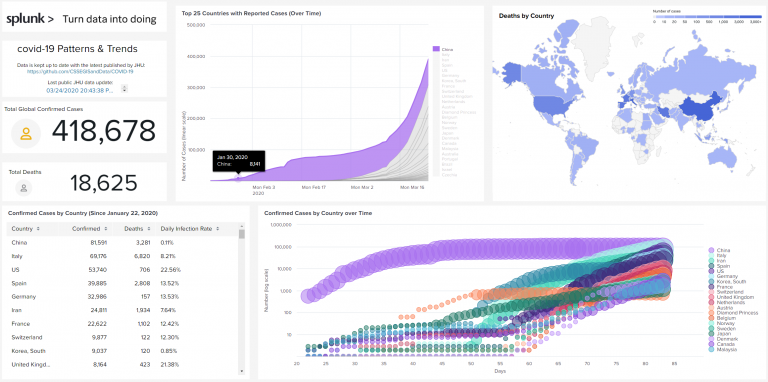

Splunk on tehnyt ohjelman, joka kokoaa yhdelle sivulle tiedot koronavirustilanteesta maailmalla. Sivu päivittyy sitä mukaa kun uutta tietoa tulee.

Tänään esittelen teille Veracoden ”uuden” SCA:n, eli vuoden 2018 SourceClear hankinnan. Tämä on agenttipohjainen SCA, ja se integroituu CI/CD pipelineen.

Millainen olisi unelmaloma? Kuukauden mittainen oleilu viiden tähden hotellissa yksityisellä saarella, valkoisten hiekkarantojen ja turkoosinsinisen meren äärellä. Käytännössä, kun budjettirajoite otetaan huomioon ja lapsetkin pitää ottaa mukaan, päädytään paikkaan, jossa lähellä vesipuisto ja ehkä muitakin aktiviteetteja. Kuitenkin lomasta tulee kaikilla tavoilla miellyttävä kaikille osapuolille.

Veracoden stattisen analyysiin kehitettiin aivan uusi skannausmenetelmä, jonka avulla skannaukset voidaan integroida ja optimoida yhä paremmin osaksi kehitysprosessia. Kahden aiemman skannausmenetelmän, IDE Scan ja Policy Scan, ohella Pipeline Scan tekee tietoturvasta saumattoman osan kehitysprosessia.

ISMS tai ISO27001 -projekti voi lähteä hyvin erilaisista lähtökohtista liikkeelle. Jotkut ovat tutustuneet standardiin, jotkut jo kirjoittaneet ensimmäisiä dokumentteja – joillekin taas tämä on ensikosketus ylipäätään mihinkään määrämuotoiseen tietoturvatyöskentelyyn.

Spamhausin tutkijat tunnistivat ja estivät 17602 botnet-komentopalvelinta, joita isännöi 1210 eri verkkoa. Tämä tarkoitti, että botnet-komentopalvelimien määrä kasvoi vuonna 71,5 % vuoteen 2018 verrattuna. Vuodesta 2017 lähtien uusien havaittujen botnet-komentepalvelimien lukumäärä lähes kaksinkertaistui 9500 -> 17602 palvelimeen.

Team Rynkeby – God Morgon on yksi suurimmista ja näkyvimmistä hyväntekeväisyysprojekteista Pohjois-Euroopassa. Projekti yhdistää pyöräilyn ja varainkeruun vakavasti sairaiden lasten auttamiseksi.

”Pilvi!” joku huutaa kovaan ääneen. ”Sehän tarkoittaa, että minun tietoni lähetetään pilveen. Minun kullankalliit telemetriatietoni pahantahtoisten muukalaisten käsissä paljastaen minusta aivan liikaa!” Pitää paikkansa. Läpinäkyvyyden nimissä, tarkastellaanpa siis hieman, mitä kulissien takana oikeasti tapahtuu.

Mint Security tarjoaa konsultointia, asiantuntijapalveluita ja koulutusta pfSense:lle ja HAProxy:lle

Veracode saavutti tällä viikolla merkittävän virstanpylvään sovellusten tietoturvan saralla kun se julkaisi 10. State of Software Security (SOSS) -raportin.

Forresterin tutkimus osoittaa, että Veracodea käyttävien yritysten tietoturvaongelmien korjaamiseen käytetetty aika laskee jopa 90% aikaisempaan verrattuna. Tutkimuksen mukaan säästö on keskimäärin n. 5,1 MEUR (5,6 milj. $).

Veracode osti taannoin SourceClearin. Yhdistämällä ohjelmiston koostumuksen analyysin tekniikat ohjelmistotalot voisivat kehittää entistä parempia sovelluksia avoimen lähdekoodin avulla tietoturvan säilyessä korkealla tasolla.

Hakkerit kohdistavat energiansa ja tarmonsa sinne, mistä saa eniten hyötyä vähimmällä vaivalla – nyt Ruby kirjastot kohteena.

DevSecOps on lähestymistapa, jossa turvalliset toimintamallit integroidaan DevOps-prosessiin. DevSecOps edistää joustavaa yhteistyötä kehittäjien (Dev), tietoturvan (Sec) ja tuotannon (Ops) -tiimien välillä.

Pyydä rohkeasti lisätietoa. Vastaamme todennäköisesti nopeammin kuin osasit kuvitella.