Tänään esittelen teille Veracoden ”uuden” SCA:n, eli vuoden 2018 SourceClear hankinnan. Ratkaisu oli jo silloin hyvä, markkinoiden hienoin ja paras. On ajankohtaista nostaa se esille siksi, että integraatio Veracoden muuhun tarjoamaan on vuosi vuodelta parempaa. Toinen syy on se, ettei tätä ratkaisua nähtävästi tunneta vieläkään tarpeeksi hyvin kotimarkkinoillamme.

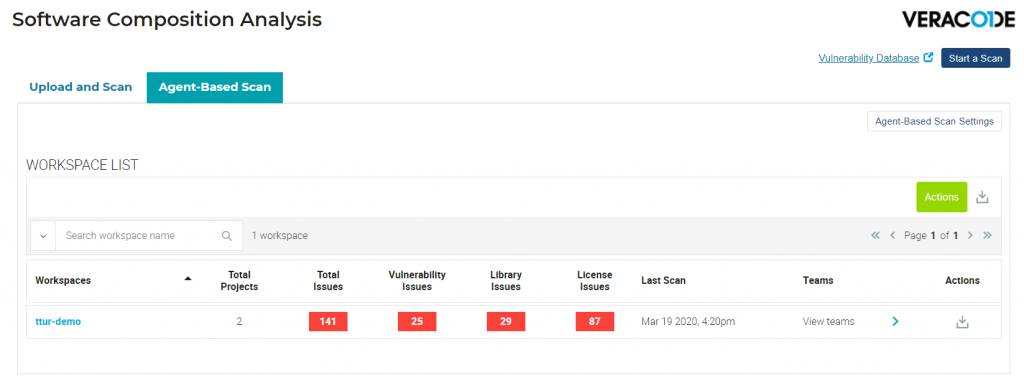

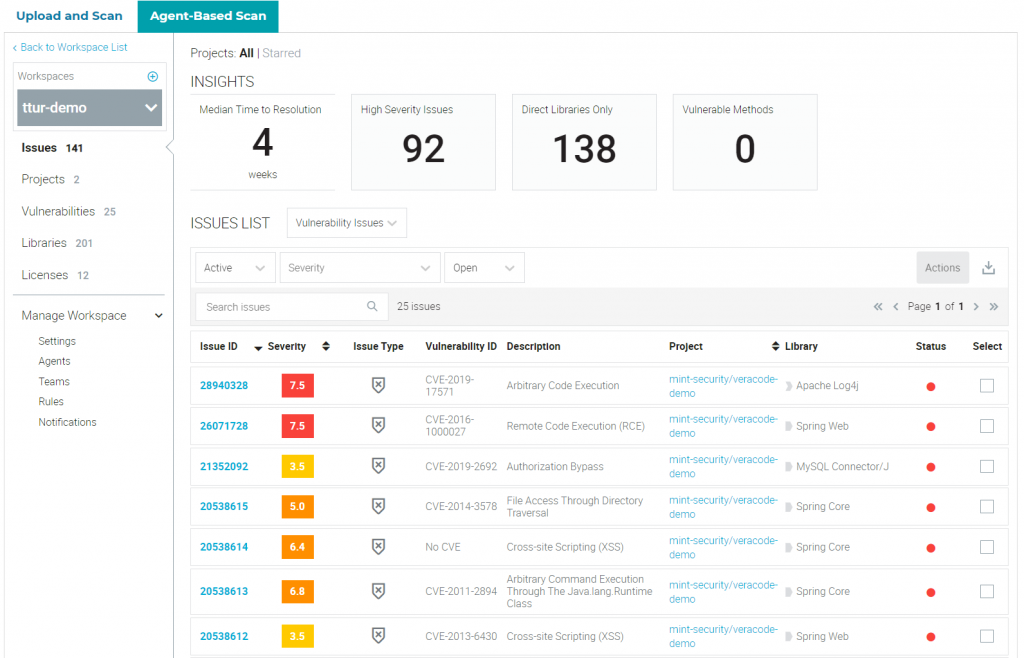

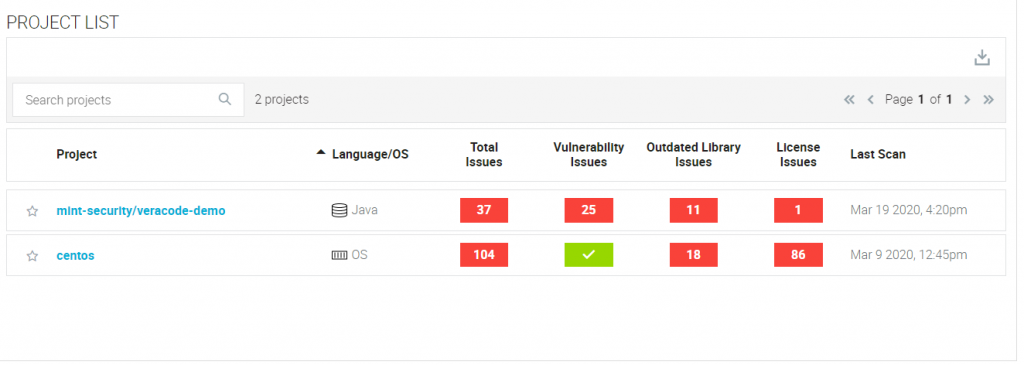

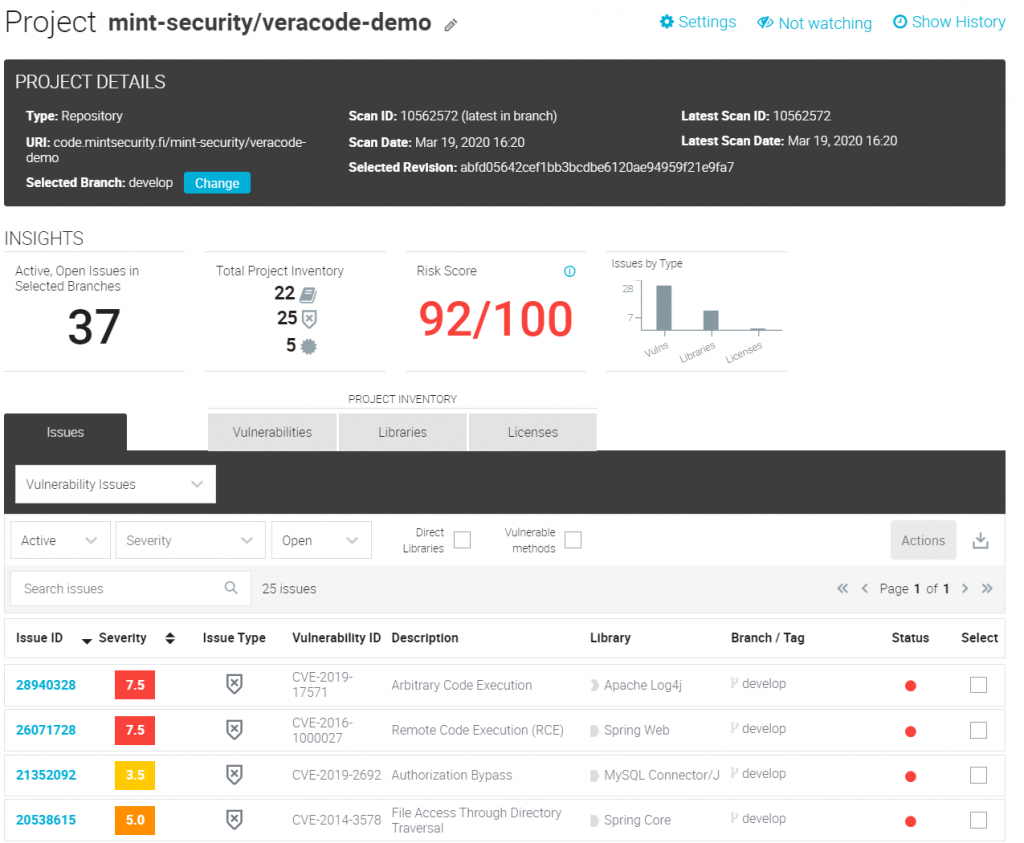

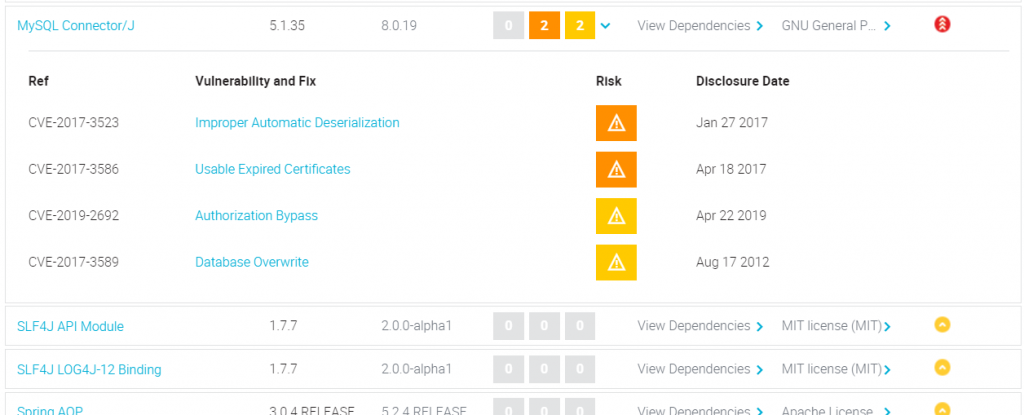

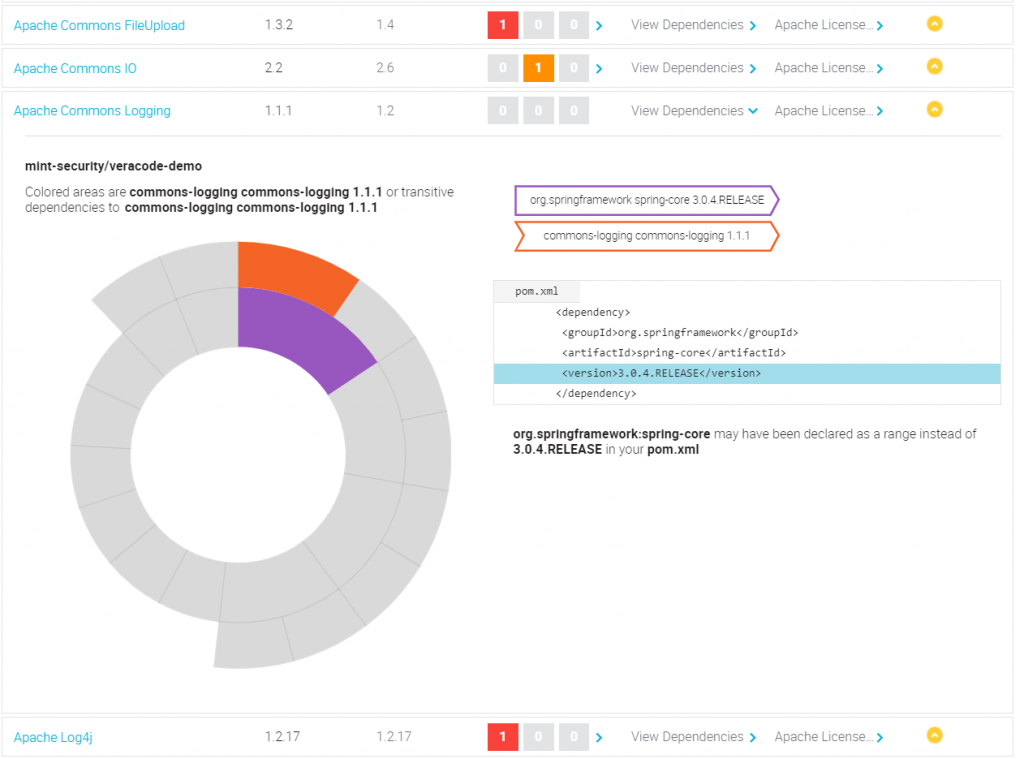

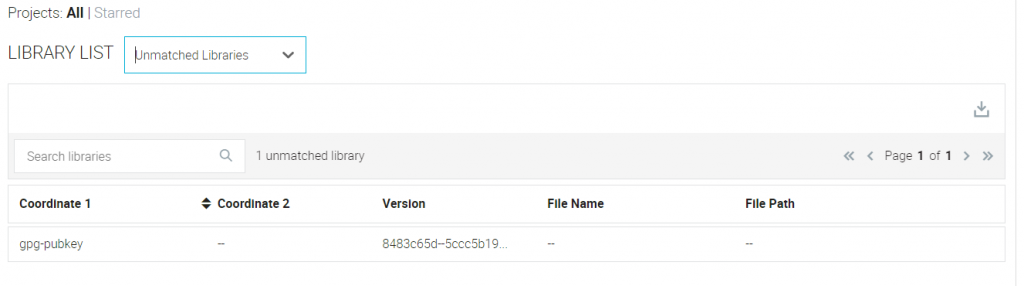

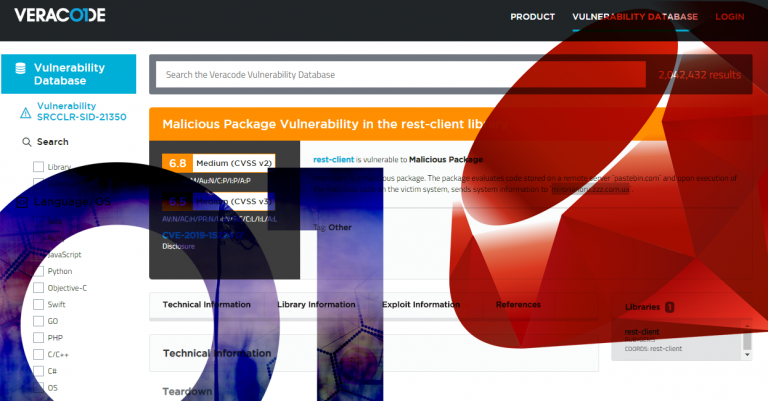

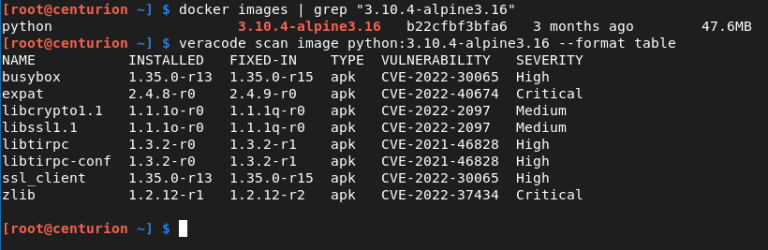

Jos aihealue ei ole vielä tuttu, todettakoon että kyseessä on SCA tuote – Software Composition Analysis – käytännössä tällä hallinnoidaan sovellusten kolmansien osapuolien kirjastoja sovelluskehitysprosessissa (eli SDLC:ssä). Siksi että Veracoden agenttipohjaisella skannauksella voidaan myös skannata kontteja, näkyy kuvaruutukaappauksissa myös käyttöjärjestelmätason kirjastoja. Tämä on uutta, hienoa ja modernia ja erilaisten käyttöjärjestelmien tukea tällä saralla viedäänkin koko ajan eteenpäin.

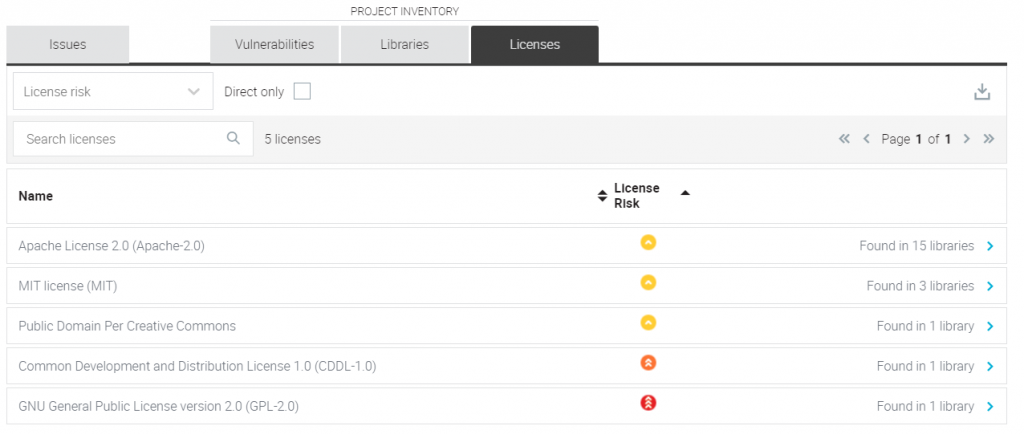

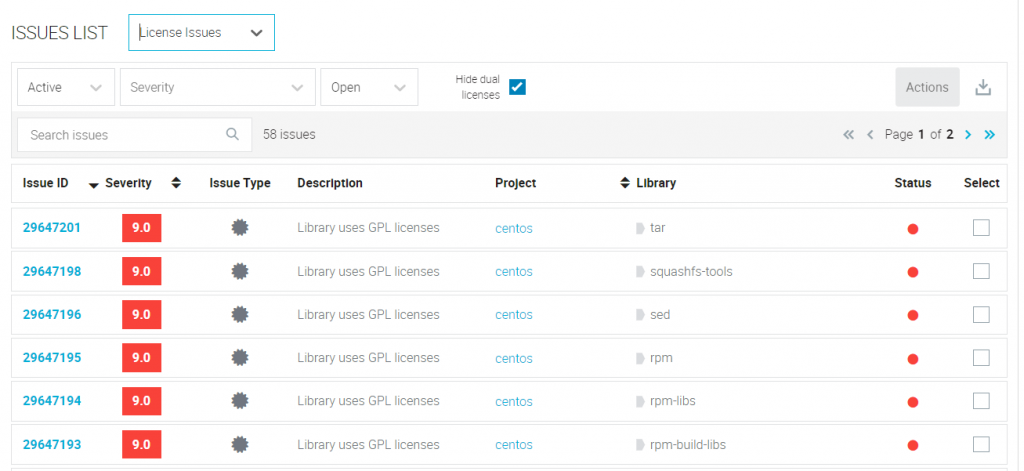

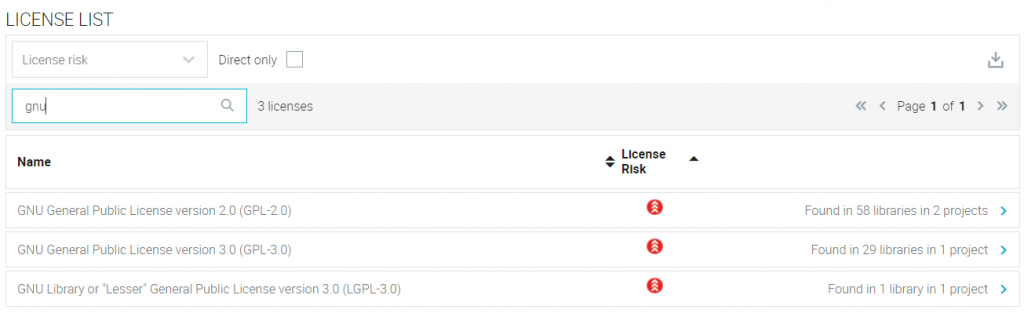

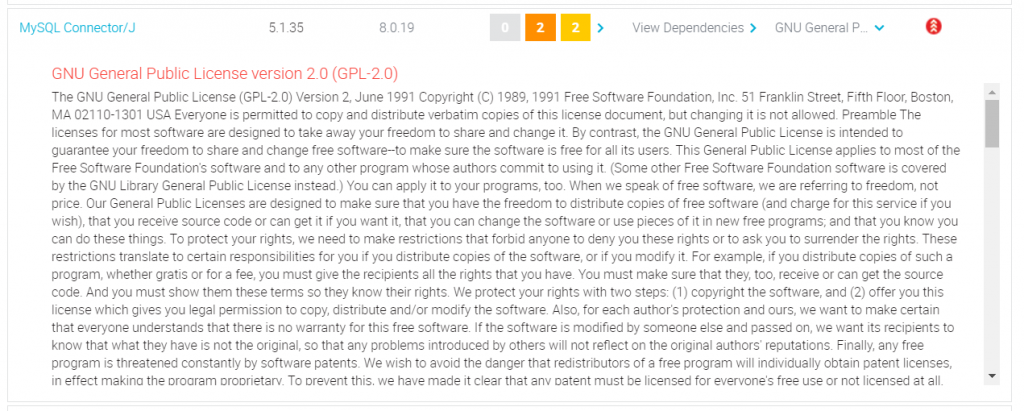

Blogikirjoitus on hyvin kuvaruutukaappauspohjainen, sillä vaikka faktat ovat faktoja, hankintapäätöksiä saatetaan tehdä sen perusteella miltä asiat nyt tuntuu. Yritän siis esitellä tuotteen ominaisuudet hyvällä fiilispohjalla. Aihealueiksi olen valinnut haavoittuvuudet, lisenssit, konfigurointi sekä integraation.

Yleistä agenttipohjaisesta skannauksesta

Agenttipohjainen skannaus eroaa ”package and upload” -tyyppisestä skannauksesta siten, että se ei mitenkään kannusta manuaaliseen toimintaan, vaan skriptaukseen ja automatisointiin suoraan CI/CD putkeen. Tämä on devaustiimeille luonnollista ja mielekästä.

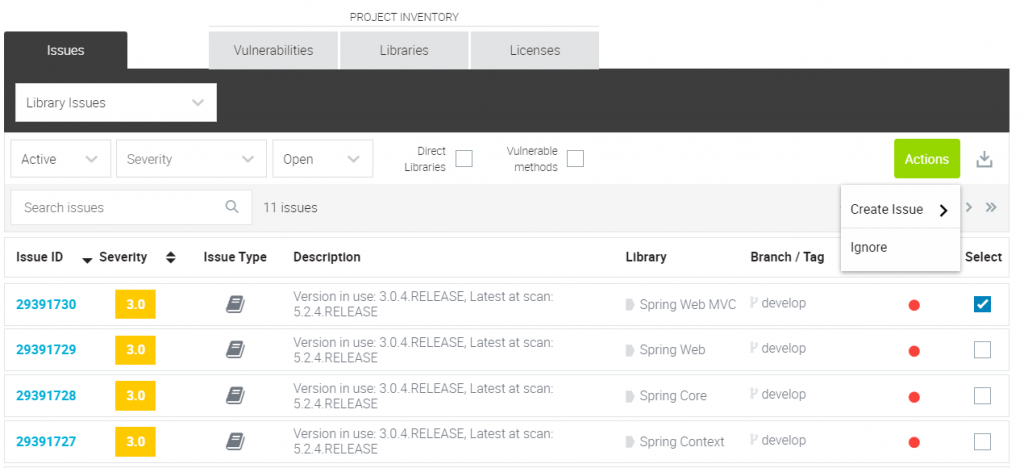

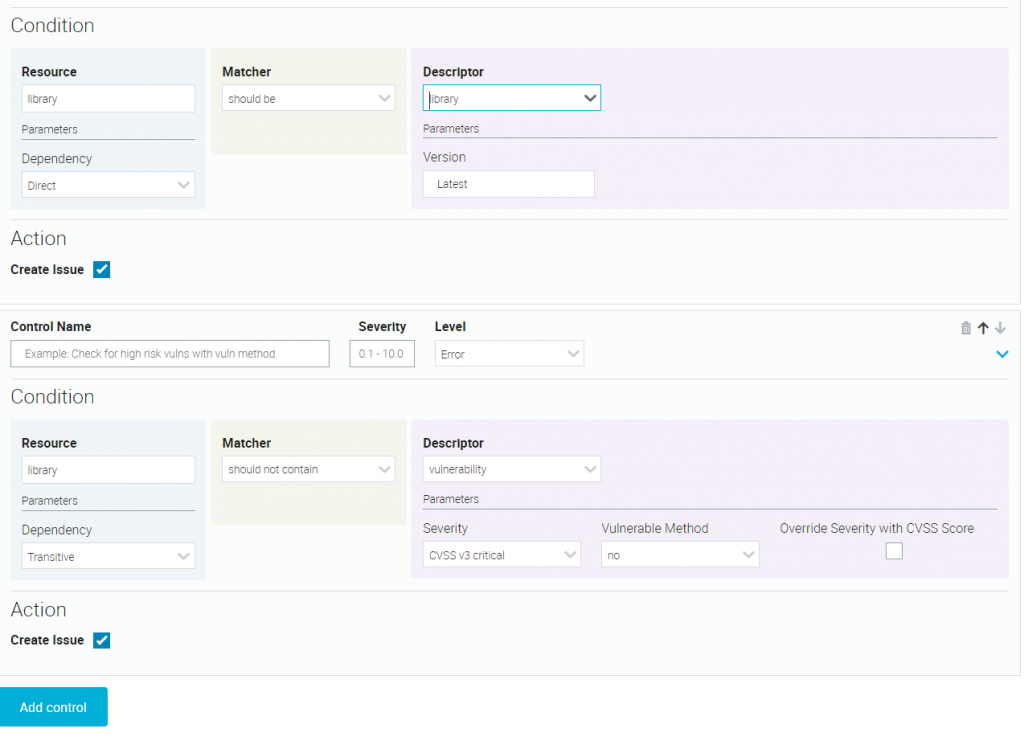

Agenttipohjaisella skannauksella päästään myös ns. haavoittuviin metodeihin käsiksi (vulnerable methods) – vaikka kirjastossa on haavoittuvuuksia, ei sovellus kuitenkaan välttämättä käytä kirjaston haavoituvia metodeja. Tämä helpottaa merkittävästi riskipäätösten tekemistä.

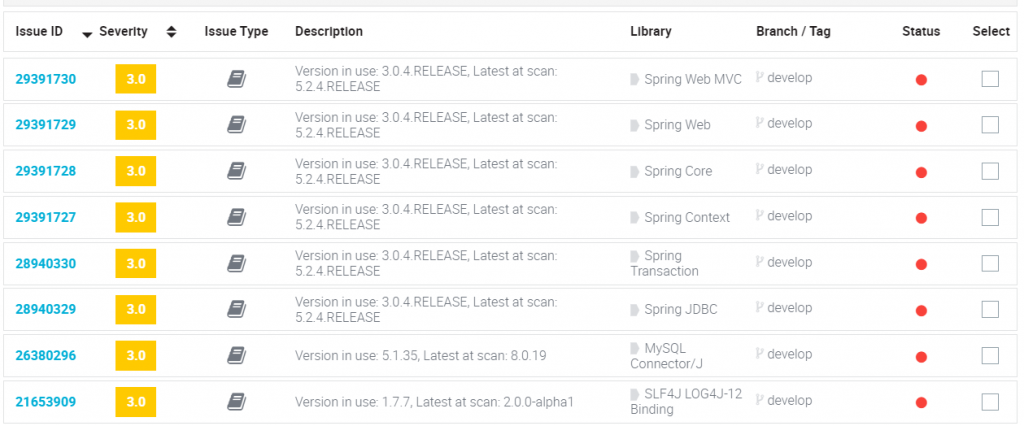

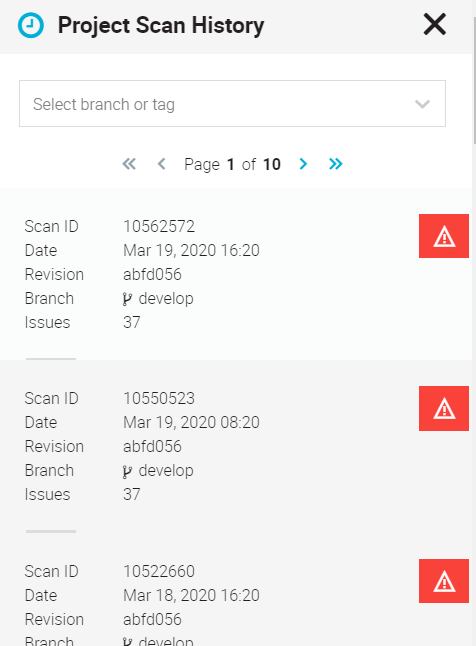

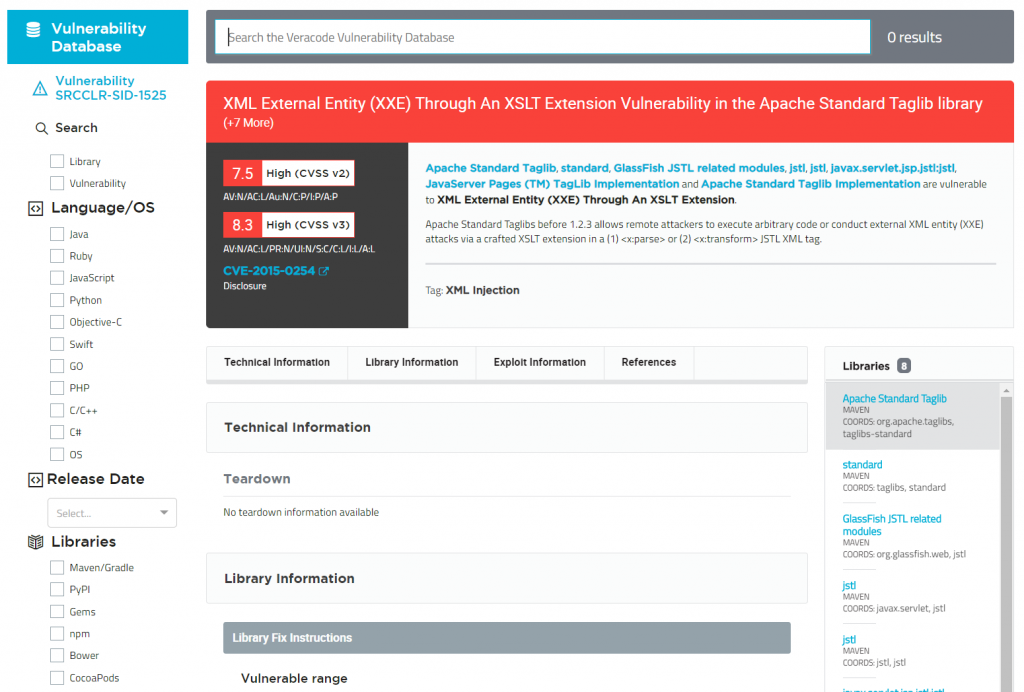

Kirjastohaavoittuvuuksien hallinta

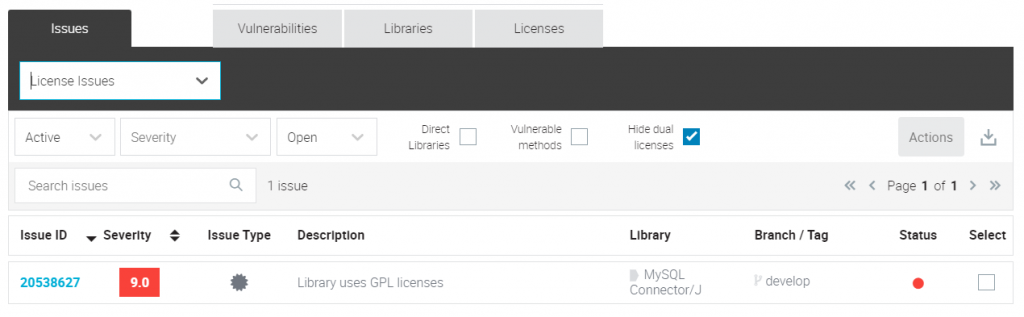

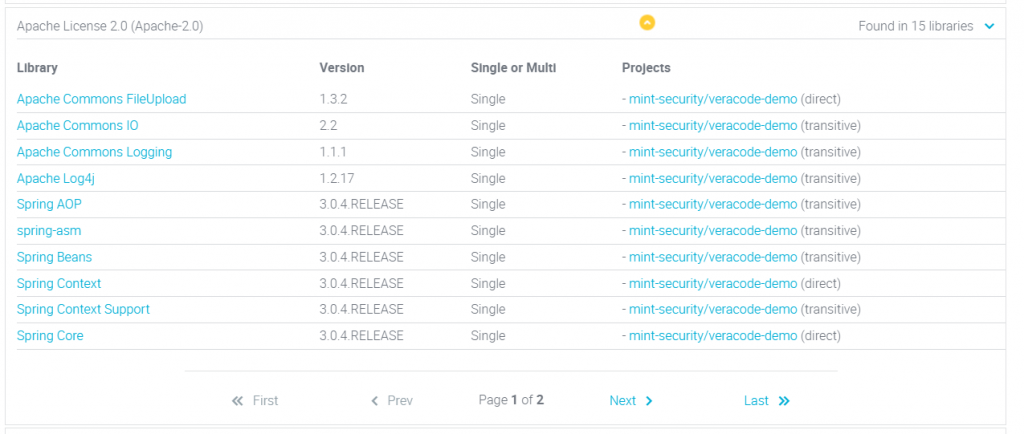

Lisenssien hallinta ja seuranta

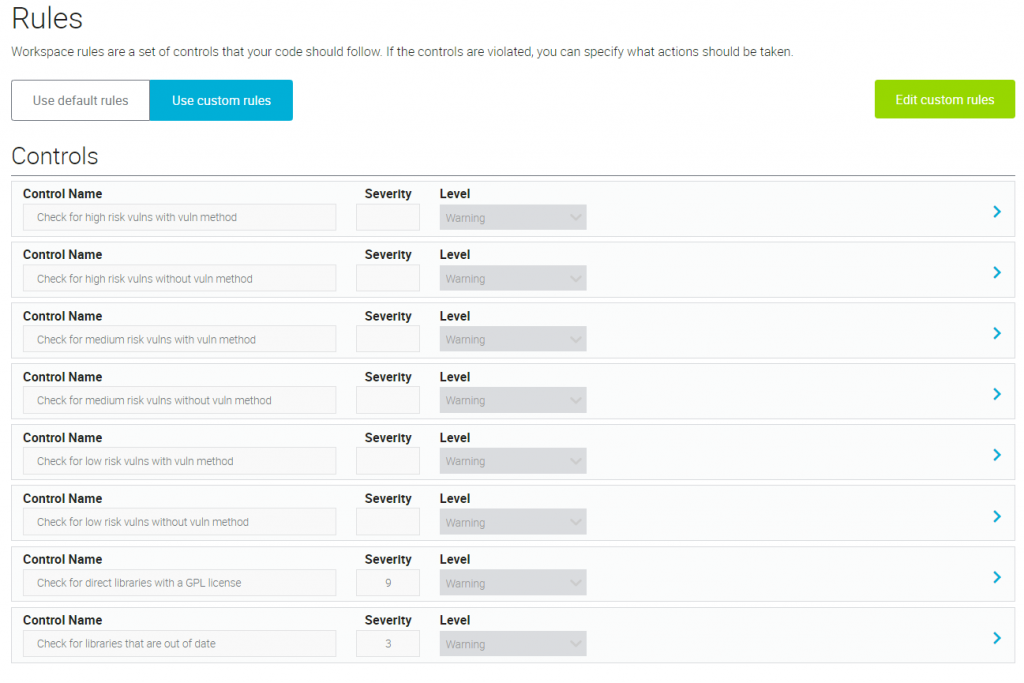

Agenttipohjaisen skannauksen konfiguraatioita

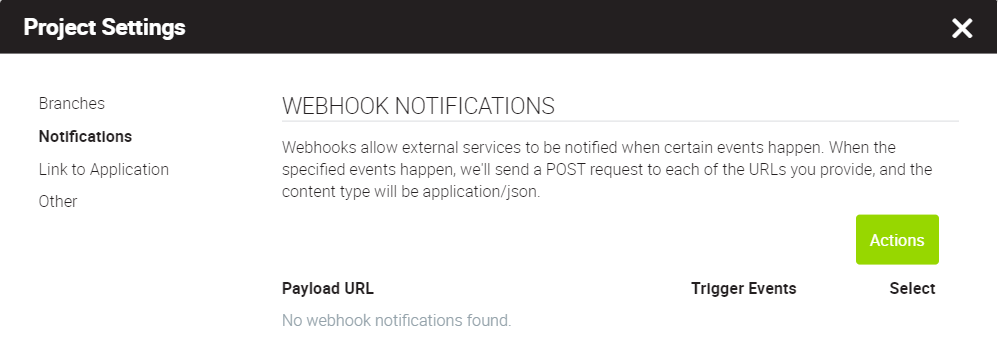

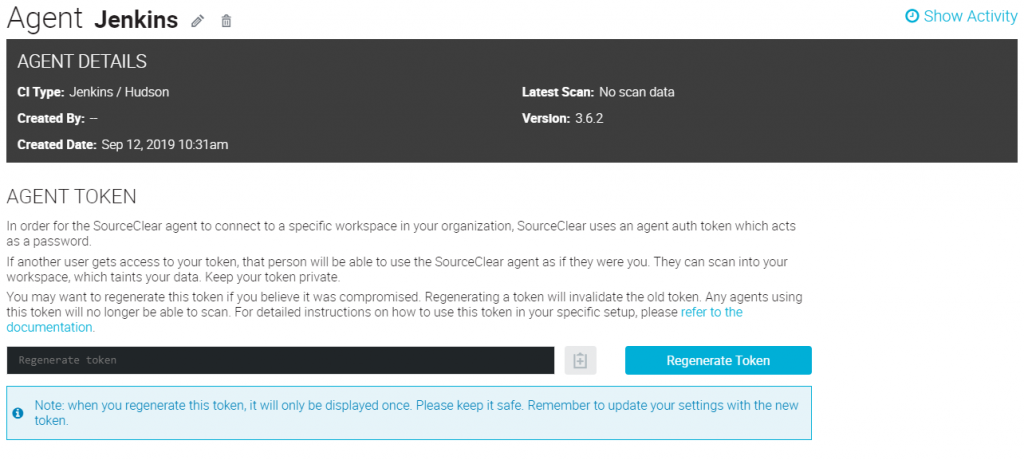

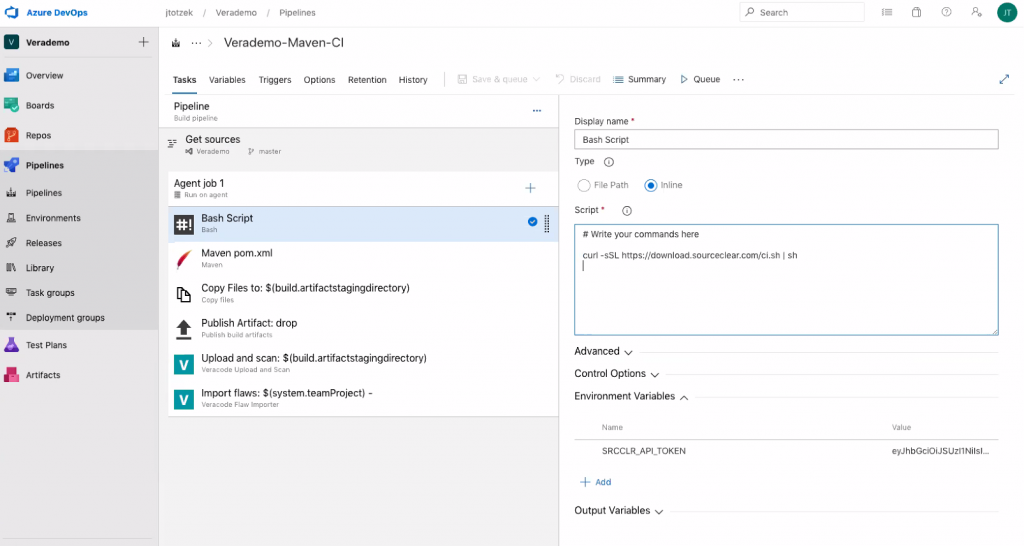

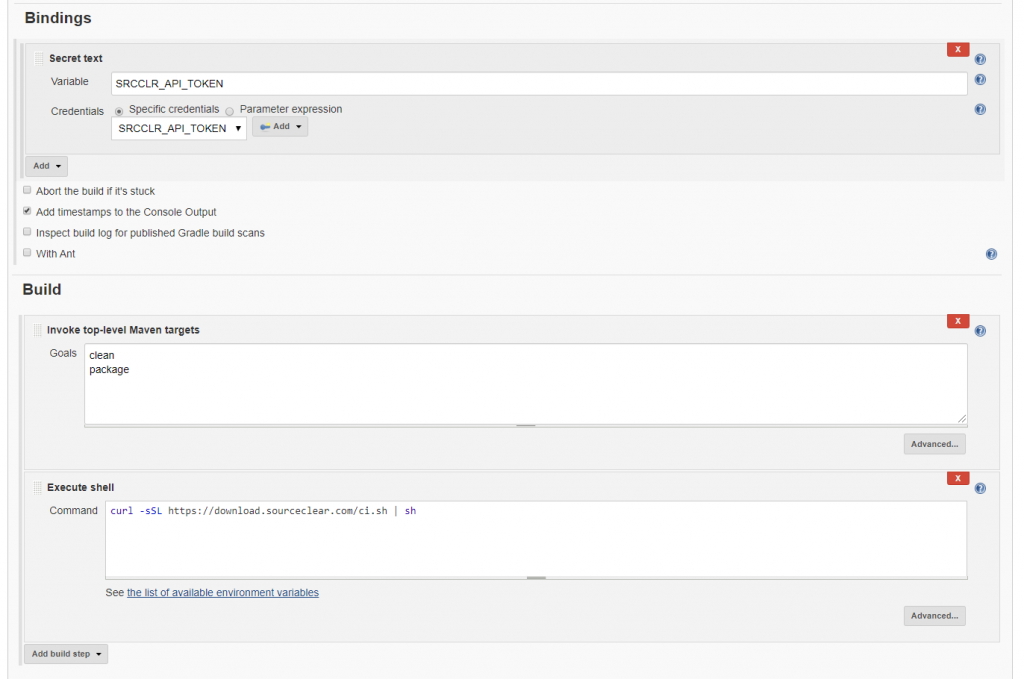

Integraatiot

Agentin voi konfiguroida käytännössä mihin vaan – ja voihan sitä halutessaan ajaa vaikka oman kehityskoneen komentoriviltä käsinkin. Suosituista järjestelmistä, olen ottanut esimerkkeinä tähän blogiin Jenkinsin ja Azure Devopsin.

Tutkimustyö haavoittuvuuksien parissa

Lopuksi – ja ehkä yksi tärkeimmistä asioista. Veracode käyttää tietenkin julkisia tietokantoja hyväkseen haavoittuvuuksien löytämisessä. Tämän lisäksi Veracodella on myös dedikoitu tiimi joka jatkuvasti käy avoimen lähdekoodin projekteja, keskustelufoorumeja ja koodeja läpi. Tutkimustyö on Veracoden asiakkaiden käytettävissä heti kun se on valmis. Asiakkailla on siis ylivertaisen teknisen toteutuksen lisäksi tältä osin merkittäviä etuja saavutettavissa.

Veracode

SAST – Koodin staattinen tarkistus SCA – Kirjastoanalyysi ja inventaario SDLC sovelluskehitysintegraatio Yrityksen koko sovellusportfolion tietoturvariskien hallinta samassa palvelussa Veracoden palvelun avulla voidaan tutkia ja

Kirjastojenhallinta – SCA – ja moninaiset viitekehykset ja vaatimukset

Yhä useampi standardi, viitekehys ja asiakasvaatimus edellyttää – peräti huutaa – kirjastonhallinnan perään. Huutaa siksi että modernit sovelluskehitysmenetelmät ovat täysin riippuvaisia ulkoisista kirjastoista eli riippuvuuksista.

Veracode Container Securityn hyödyntäminen pilvisovellusten ohjelmistokehityksen turvaamisessa

Pilvipohjainen ohjelmistokehitys on kantava voima, koska se antaa mahdollisuuden rakentaa ja ottaa käyttöön sovelluksia vauhdilla ja skaalautuvasti. Mikropalveluiden, pilvi-infrastruktuurin ja API-rajapintojen ohella kontit (containers) ovat tärkeä osa tätä kehitysprosessia. Tutkitaanpa hieman konttien turvallisuusvaikutuksia pilvipohjaisten sovellusten kehittämisessä ja niiden aiheuttamien tietoturvahaasteiden hallintaa.

Veracode State of Software Security 12

Viime vuoden tapaan tarkastelimme aktiivisten sovellusten koko historiaa, emme vain sovellukseen liittyvää aktiviteettia yhden vuoden aikana. Näin saamme näkymän sovellusten koko elinkaareen, mikä taas johtaa tarkempiin mittareihin ja havaintoihin.

Veracode SoSS 11: Open Source Edition

Veracode julkisti äskettäin uuden version avoimen lähdekoodin kirjastojen skannausten tuloksista. Raportti antaa näkymän sovelluskirjastojen tietoturvan nykytilasta ja hieman viitteitä tulevaisuudesta. Raporttiin on koottu tulokset n. 13 miljoonasta skanauksesta yli 86 000 repositoryyn n. vuoden mittaisen ajanjakson aikana.

Veracode Webinar – Security scanning in pipelines

Tämä on webinaaritallenne 12.5.2021, jossa Julian (Veracode) ja Thomas (Mint Security) näyttävät demoja ja esittelevät ajatuksia Veracoden käyttämisestä CI/CD-putkissa.

Veracode SOSS 11 – sovellusten yleisimmät tietoturvapuutteet

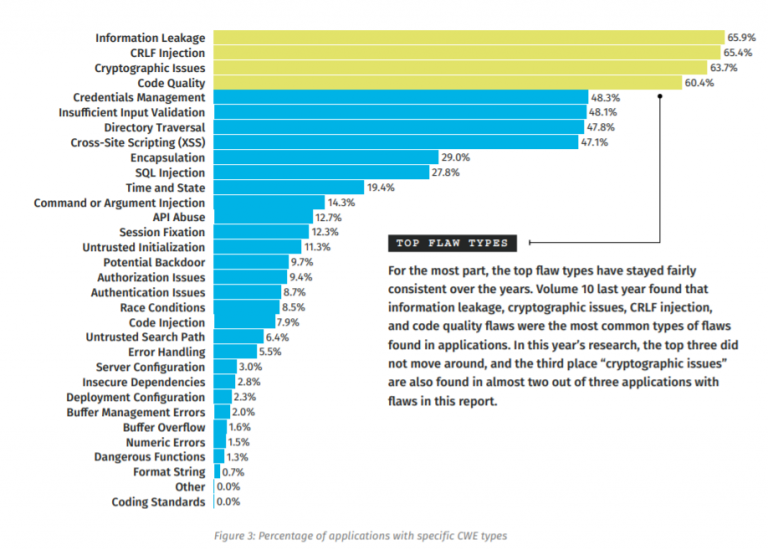

Veracoden vuosittaisessa tietoturvaskannausten tilastoraportissa, State of the Software Security (SOSS), listataan ja analysoidaan sovellusten yleisimpiä tietoturvapuutteita. Tarkastelun tavoitteena on ensisijaisesti auttaa tiimejä löytämään virheet ja puutteet; ja korjaamaan ne.

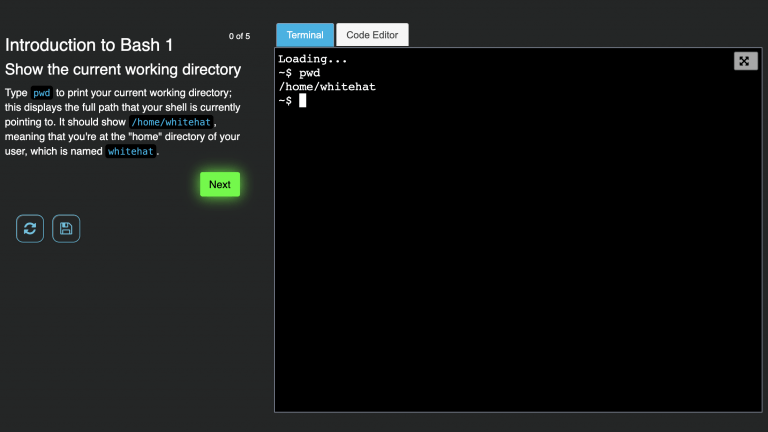

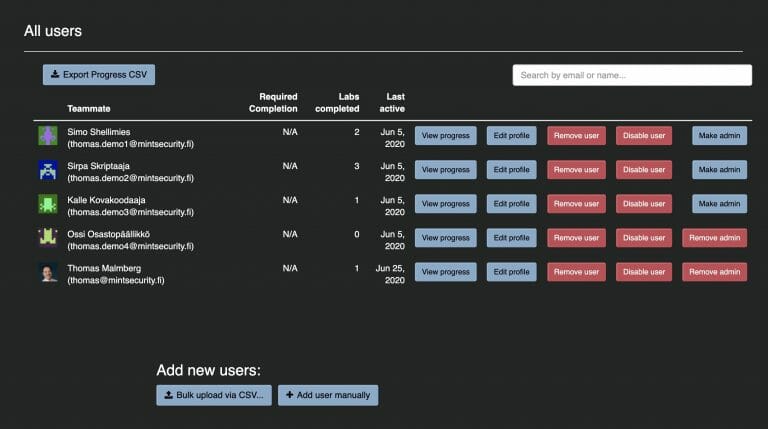

Veracode Security Labs Demo

Saku talks about Veracode Security Labs and gives a hands-on demo on three excercises.

Veracode – State of Software Security 11

Veracode julkaisi äskettäin vuosittaisen raporttinsa sovellusten tietoturvan tilasta. State of Software Security 11 antaa kattavan näkkymän millaisia haavoittuvuuksia sovellukset sisältävät, millaisia ne ovat, mikä niitä

Valtaosa sovelluskehittäjistä käyttää sovelluskirjastoja – alle puolet selvillä kirjastoissa piilevistä haavoittuvuuksista

Suurin osa nykyaikaisesta sovelluskehityksestä perustuu avoimen lähdekooodin kirjastoihin. Veracoden ESG-tutkimusyhtiöllä teettämän tutkimuksen mukaan yli 96 prosenttia yrityksistä ja organisaatioista käyttää avoimen lähdekoodin kirjastoja sovelluskehityksessään.

Skannasimme Koronavilkun – tässä havaintomme

Me Mint Securityssä halusimme tutustua Koronavilkku-sovellukseen ja kantaa kortemme kekoon. Koronavilkku osoittautui tietoturvaltaan hyvin korkeatasoiseksi. Merkittäviä turvallisuuteen liittyviä havaintoja emme todenneet.

Veracode Security Labs – Community Edition

Veracode Security Labs Community Edition on paikka, jossa kehittäjät voivat hakkeroida ja korjata aitoja sovelluksia, oppia uusimpia taktiikoita ja parhaita tietoturvakäytäntöjä — opastuksen kera, oikeaa koodia tutkien. Tämän yhteisöversion avulla kuka tahansa saa käyttöönsä tarvittavat työkalut sovellusten tietoturva-aukkojen tilkitsemiseen.

Veracode Security Labs

Koodarit ovat käytännössä ne ainoat henkilöt organisaatiossa, jotka voivat korjata sovelluksissaan piileskelevät haavoittuvuudet. Veracode Security Labs auttaa täyttämään tietoturvastandardien vaatimukset ja tarjoamaan samalla koko kehitystiimille mielekkään tavan oppia lisää.