OSINT

Auditointi ja IT-riskienhallinta

OSINT lyhyesti

OSINT (Open Source Intelligence) tarkoittaa avointen tietolähteiden tiedustelua. Tiedustelun tavoitteena on muodostaa erilaisista ei-salaisista tiedoista kontekstin ja kokonaisuuden ja tätä kautta muodostaa tilannekuva joka paljastaa enemmän kuin mitä yritys haluaa. Tietojen yhdisteleminen ja sitä kautta johtopäätösten vetäminen voi käytännössä paljastaa yrityksestä heikkoja kohtia, teknisiä tai ei-teknisiä haavoittuvuuksia.

Mitä Mint Security toimittaa

Peruspalvelussamme hyödynnämme laajasti käytettävissä olevia julkisia tietolähteitä ja tietokantoja ja pidämme silmällä asiakkaan assetteja. Voimme seurata yritystä monesta eri lähtökohdasta – voimme lähteä liikkeelle yrityksen kotisivuista tai toimitusjohtajan sähköpostiosoitteesta. Sovimme yhdessä asiakkaamme kanssa, mikä on oikea lähestymiskulma, keräämme tiedot ja teemme vakiorakenteiset raportit kuukausitasolla. Palvelu kehittyy asiakaskohtaisesti riippuen asiakkaan julkisesta näkyvyydestä, liiketoiminnan kehityksestä, tarjottavista palveluista, kilpailutilanteesta ja erilaisista uhkamalleista.

Syventävissä palveluissa voimme seurata tarkemmin maailmalla tiedossa olevia hyökkäysmenetelmiä ja kampanjoita. Mallinnamme yrityksen assetit tarpeellisella tasolla ja tarkkuudella ja rakennamme näistä jatkuvaa tilannekuvaa ja tilannetietokantaa, josta voimme luoda raportteja ja tehdä jatkuvaa tilanneseurantaa.

Yhdistämme palveluumme tarpeen tullen myös asiakkaiden nykyiset maksulliset ja kaupalliset työkalut ja tietolähteet tai lisensoimme yhdessä sovittavat kaupalliset tietolähteet palvelukokonaisuuteen.

Voimme myös suorittaa kertaluonteisia OSINT auditointeja.

Asiakkaiden tarpeet ja ratkaistavat haasteet

Avointen tietolähteiden tiedustelua käyttää moni vihamielinen taho. Yrityksen tavoitteena onkin oltava olla askeleen edellä – tietää itsestään sen, mitä muut mahdollisesti jo tietävät. Avoimet tietolähteet sisältävät valtavan määrän tietoa – haasteena onkin, kuka tätä tietoa kerää, mistä sen löytää, kuinka luotettavaa se on – ja miten se vaikuttaa yrityksen tietoturvaan ja riskienhallintaan.

Palvelumme tarkoitus on löytää yrityksen puolustuksen tuntemattomia heikkoja kohtia jotka mahdollistavat väärinkäytöksiä, huijauksia ja hyökkäyksiä.

Tarkemmin menetelmistämme ja työkaluistamme

Pidämme silmällä yrityksen julkisesti näkyviä assetteja. Yrityksen assetteja ei aktiivisesti skannata, joten seurannasta ei synny merkittävää tietoliikenteellistä kuormaa. Suurin osa tiedonkeruusta kohdistuu avoimiin tietolähteisiin. Näkyvyyttä saadaan kohteisiin, joihin normaalisti näkyvyys on heikko tai olematon – tai vaatii kohtuuttomasti ihmistyötä

Palvelussa tutkimme tuloksia, pyrimme löytämään anomalioita ja korrelaatioita ja raportoimaan niistä. Yhdessä asiakkaan kanssa poistamme myös väärät tai harhaanjohtavat havainnot. Ajan yli, väärät havainnot vähenevät.

Etukäteen on vaikea ennustaa, mitä löydämme, mutta esimerkkejä voivat olla

- Rekisteröidyt mutta unohtuneet domainit

- Hylätyt ja unohtuneet palvelut

- Domainien rekisteröinnit ja rekisteröijät

- Domaineja jotka pyrkivät huijaamaan käyttäjiä näyttäytymällä yrityksen domainina

- Yrityksen nimiin perustettuja sosiaalisen median tilejä

- DNS-tiedot kuten SPF/DKIM paikkansapitävyys

- WHOIS tiedot

- Julkisesti tunnettuja ja hyväksikäytettävissä olevia haavoittuvuuksia

- Jaetut julkiset resurssit (ja kenen kanssa niitä jaetaan)

- Sähköpostin lähetykseen käytettävät palvelimet (MX-tietueet)

- Ulkoisesti ladattavat Javascript-tiedostot

- Palvelut jotka hyväksyvät salasanakirjautumisen

- Palvelut joka mahdollistavat tiedostojen lataamisen

- Hackeroidut sähköpostiosoitteet

- Avoimet portit

- AS-tiedot

- PGP-avaimet

- Julkiset koodirepositoryt

- SSL-sertifikaatit (myös expiroituvat)

- Tallennuspalvelut ja ”bucketit”

- App storeissa olevat sovellukset

Spiderfoot on hakukone – tai skanneri – joka hyödyntää kymmeniä eri tietolähteitä. Kaikki tietolähteet eivät ole ilmaisia.

Spiderfootin vahvuus ja heikkous on massiivinen tietomäärä.

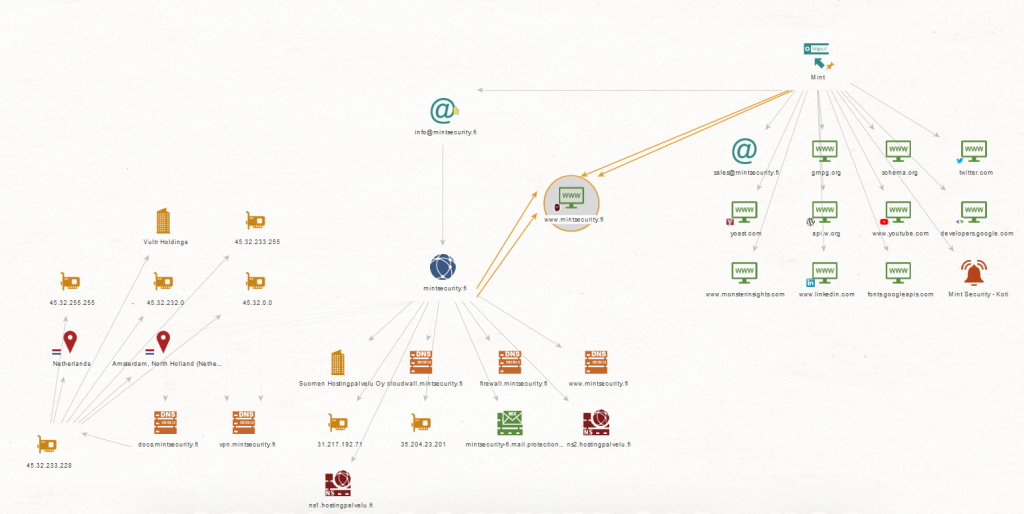

Maltego on työkalu, jolla voidaan kerätä , analysoida ja visualisoida avoimista tietolähteistä löytyvää tietoa. Maltegon avulla tehdään sekä jatkuvaa seurantaa että tilannekohtaisia analyysejä.

Maltegon vahvuus on tietojen ja tietopolkujen analysointi eri näkökulmista – sekä tietojen rikastaminen.

OpenCTI on tietokanta jossa yhdistetään yrityksen assetit muun muassa haavoittuvuuksiin, haittaohjelmiin, haittaohjelmakampanjoihin, haitallisiin työkaluihin sekä erilaisiin hakkeriryhmittymiin.

OpenCTI on työkalu yrityksen kokonaisuhkapinnan kartoittamiseen ja tämän kokonaisuuden jatkuvaan ylläpitoon pitkällä tähtäimellä.

Red Teaming ja Recon

Recon and red teaming can be done separately, but they also work hand in hand. It may be a good idea for a company to do a thorough recon to understand the adversaries view on the organization – and this not only in the technical sense.