Nykyaikaisessa sovelluskehityksessä käytetään usein erilaisia sovelluskirjastoja. Ne voivat olla kaupallisia tai avoimen lähdekoodiin perustuvia. Kirjastojen käyttö nopeuttaa sovelluskehitystä ja on monessakin mielessä järkevää. Pyörää ei tarvitse keksiä aina uudelleen. Kirjastojen käyttöön liittyy kuitenkin riskejä, joista kehitystiimin on hyvä olla tietoisia ja seurata kirjastoihin liittyviä uutisia. Tietoturvan ei pidä tässäkään asiassa ryhtyä kieltojen ja mahdottomien vaatimusten asettajaksi, vaan yrittää tarjota jotain ratkaisua joka istuu moderniin ketterään kehitysprosessiin. Suomeksi, jotain sellaista, jota koodaajaatkin suostuu käyttämään.

Konkreettisia tuloksia

Skannasimme jokin aika sitten erään suomalaisen yrityksen sovelluksen. Kyseessä oli jo pitkään toiminut yritys ja sovellus oli kehittynyt monipuoliseksi alan perusjärjestelmäksi vuosien varrella. Skannauksessa kävi ilmi, että sovelluksessa on käytetty lähes 500 eri sovelluskirjastoa. Määrä yllätti hieman, vaikka suureen määrään oli jo kyllä varauduttu.

Kirjastojen suuri lukumäärä ei sinänsä kerro mistään ongelmasta. Se kertoo, että sovellusta on kehitetty pitkään ja sen kanssa on työskennellyt useita koodaajia, joilla jokaisella on voinut olla oma tapansa käyttää kirjastoja. Lisäksi kun tulee uutta tietoa, esim. uusia kirjastoja, niitä on haluttu hyödyntää. Ongelmaksi – tietoturvakielellä mahdollisesti realisoituvaksi riskiksi – kirjastot tulevat, kun ne eivät ole enää hallittavissa ja käyttöön unohtuu vanha ja haavoittuvuuksia sisältävä versio.

Veracoden SOSS-raportin mukaan 88 prosentissa skannatuista Java-sovelluksista on avoimeen lähdekoodiin perustuva haavoittuvuus. Yksi tällainen haavoittuvuus johti mm 143 miljoonan amerikkalaisen sosiaaliturvatunnuksen vuotamiseen. Suomessa näin montaa sosiaaliturvatunnusta ei ole, mutta jos se osuu omalle kohdalle, on yksikin jo ihan liikaa.

Veracode SCA ja SourceClear

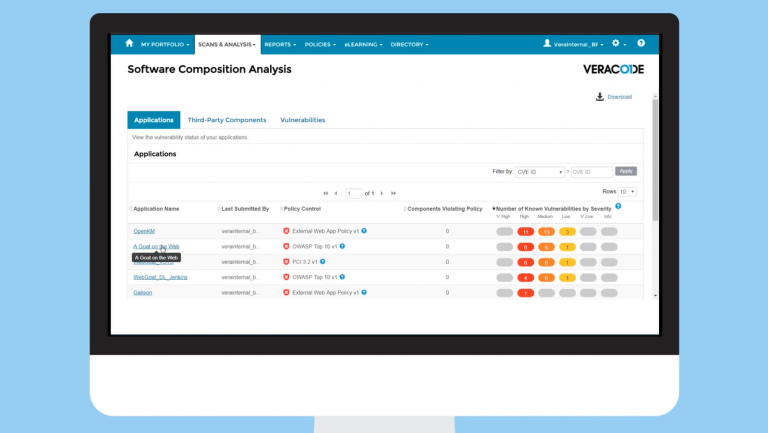

Veracoden SCA-toiminto (Software Composition Analysis) havaitsee avoimen lähdekoodin kirjaston käyttöön liittyvät riskit, joita saattavat olla esim. vanhentuneet ja riskialttiit versiot. Lisäksi joihinkin avoimen lähdekoodin kirjastoihin saattaa liittyä myös lisenssiriski, jos sovellusta käytetään kaupallisiin tarkoituksiin. SCA-toiminnon avulla voidaan korjaavat toimenpiteet käynnistää ajoissa ennen tuotantokäyttöä ja näin välttää mahdolliset tietoturvaan, regulaatioon ja maineeseen liittyvät riskit.

Veracode SCA myös varoittaa riskeistä, jos myöhemmin skannauksen jälkeen tulee uusia tietoja käytetyissä kirjastoissa ilmenneistä haavoittuvuuksista tai jonkin haavoittuvuuden riskiluokitusta nostetaan.

Kolmannen osapuolten koodien, eli kirjastojen, analyysin on syytä olla jatkuvaa ja helppoa. Veracode tarjoaa tähän perinteistä SCA:ta ja tänä vuonna uutena teknologiana SourceClear -pohjaista tarkistusta. Erot ovat pienet mutta voivat olla jossain tilanteessa merkittävät. Yksityiskohdista kerromme lisää kun tapaamme.

SCA esittelyvideo

Jos video ei näy, voit katsoa sen tästä: https://play.vidyard.com/Rx4rEwX2Fz38K9y5ZacxF5.html

Ohjelmistokehityksen tietoturvallisuuden tila – SOSS 2018

Veracode on äskettäin julkaissut uusimman SSOS (State of Software Security) -raporttinsa. Vuosittain julkaistava raportti sisältää kattavan analyysin yli 700 000 sovelluksen skannauksesta saaduista tuloksista, kuten analyysit haavoittuvuuksien yleisyydestä ja miten niitä on korjattu, erot toiminnassa eri toimialojen välillä sekä paljon muuta.

Veracode

SAST – Koodin staattinen tarkistus SCA – Kirjastoanalyysi ja inventaario SDLC sovelluskehitysintegraatio Yrityksen koko sovellusportfolion tietoturvariskien hallinta samassa palvelussa Veracoden palvelun avulla voidaan tutkia ja